あなたのCI/CDパイプラインでセキュアなOTAアップデートを実現したい Learn how to secure OTA updates in your CI/CD pipeline with robust encryption, signing, and access control measures.? __CAPGO_KEEP_0__

- 安全な通信プロトコルを使用する: 更新中の改ざんや中断を防ぐために、TLS 1.3、HTTPS、および SSL ピンニングを実装する。

- 暗号化キーの署名を実行する: パブリック キー インフラストラクチャ (PKI) とセキュア ブートローダーを使用して、更新の整合性を検証する。

- エンドツーエンド暗号化: 更新の全体的な安全性を確保するために、エンドツーエンド暗号化 (E2EE) を使用する。

- CI/CD Pipelinesのセキュリティを確保する: シークレット マネージメント ツールを使用してクレデンシャルを管理し、ビルド環境を分離し、ロールベースのアクセス制御 (RBAC) を強制する。

- セキュリティテストを自動化する: バグを早期に発見するために、プレデプロイ スキャン (SAST、SCA、DAST) を実行する。

- ロールバックの準備と監視: アップデートのパフォーマンスを追跡し、ロールバックメカニズムを実装するようにA/B分割などを実施します。

- 法令遵守を確実にする: アプリストアのガイドラインに従い、重要なアップデートの承認ワークフローを設定し、監査ログを維持する。

CI/CD Pipelinesのセキュリティを確保するための実践的なステップ | Secure Software Delivery | OpsMx Delivery Shield

OTAアップデートの基本的なセキュリティ設定

OTAアップデートのセキュリティは、複数の保護層で構成されています。各層は特定のリスクに対処し、堅固な防御システムを構築するために協力します。

セキュアな通信プロトコルを使用する

デバイスとアップデートサーバー間の通信を保護するには、信頼性の高いセキュアなチャンネルが必要です。 Transport Layer Security (TLS) ここでは、TLS 1.3が現在の標準です。データの送信中にデータを保護するために使用されます。 [1].

TLSを実装する際、デバイスはサーバーのアイデンティティを認証する必要があります。これは、オペレーティングシステムによって提供される証明機関の検証または事前配布されたキーである自己署名証明書を使用することで実行できます。 [1]. このステップでは、正当な更新サーバーを偽装することができないようにします。

HTTPS エンコード クライアントとサーバー間のすべてのインタラクションにHTTPSエンコードが必須であることを確認し、中間者攻撃を防止する [2]. さらに、 SSL ピンニング 特定のSSL証明書のみを信頼するようにすることで、証明機関が不正に利用された場合でも、SSLピンニングを使用すると、安全性が確保されます。 [2].

通信プロトコルは、更新アクセスに接続する認証、インベントリデータの交換の保護、ステータス情報の配信の保護という3つの主要な役割を果たす必要があります。 [1]. これらの各エリアは、適切に保護されていないと潜在的な脆弱性を表します。

通信が安全になったら、次のステップは、暗号署名を使用して更新の整合性を保証することです。

暗号署名による更新の署名

暗号署名は、更新パッケージが改ざんされていないか、信頼できるソースから来たことを保証します。 公開鍵基盤 (PKI) は、この目的のための最も信頼できるフレームワークです [3].

は、以下のようになります:開発者は、更新パッケージをプライベートキーで署名し、デプロイメント前に署名します。デバイスは、更新プロセス中に署名を検証するために対応するパブリックキーを使用します。検証に失敗したパッケージは拒否されます [3].

セキュアなブートローダーは、さらに保護のレイヤーを追加します。起動時、ソフトウェアの有効性と完整性を、ハッシュ関数やデジタル署名などの暗号化技術を使用してチェックします [3]これにより、インストールされているにもかかわらず、悪意のあるcodeが実行されることを防ぎます

キー管理は、長期的なセキュリティを維持するために不可欠です。以下は、異なる脅威レベルを扱うためのクイックリファレンス表です

| 警報レベル | トリガー | 対応アクション |

|---|---|---|

| 低 | 不正なアクセスパターン | 調査と記録 |

| 中 | 複数の失敗した操作 | キー使用を一時的に停止 |

| 高 | 確定された侵害 | キーを即時回転 |

| 緊急 | アクティブなエクスプロイトが検出 | すべてのシステムキーを置き換え |

__CAPGO_KEEP_0__の確認後、最終ステップは、送信元と送信先の両方の機密性を保護するエンドツーヘンド暗号化です。

エンドツーヘンド暗号化の設定

エンドツーヘンド暗号化(E2EE)は、ビルドシステムとユーザー機器間の全パスを暗号化することで、更新をセキュアにします。このアプローチにより、更新を配信するプラットフォームがコンテンツにアクセスまたは変更することができなくなります。配信中のデータの改ざん、codeの注入、データ漏洩を防ぎます。

E2EEを実装するには、開発環境を離れる前に更新パッケージを暗号化します。暗号化キーを共有し、その有効性をターゲットデバイスで検証するための安全な鍵交換プロトコルを使用します。強力な暗号化方法と安全な鍵管理がこのシステムの基盤となります。

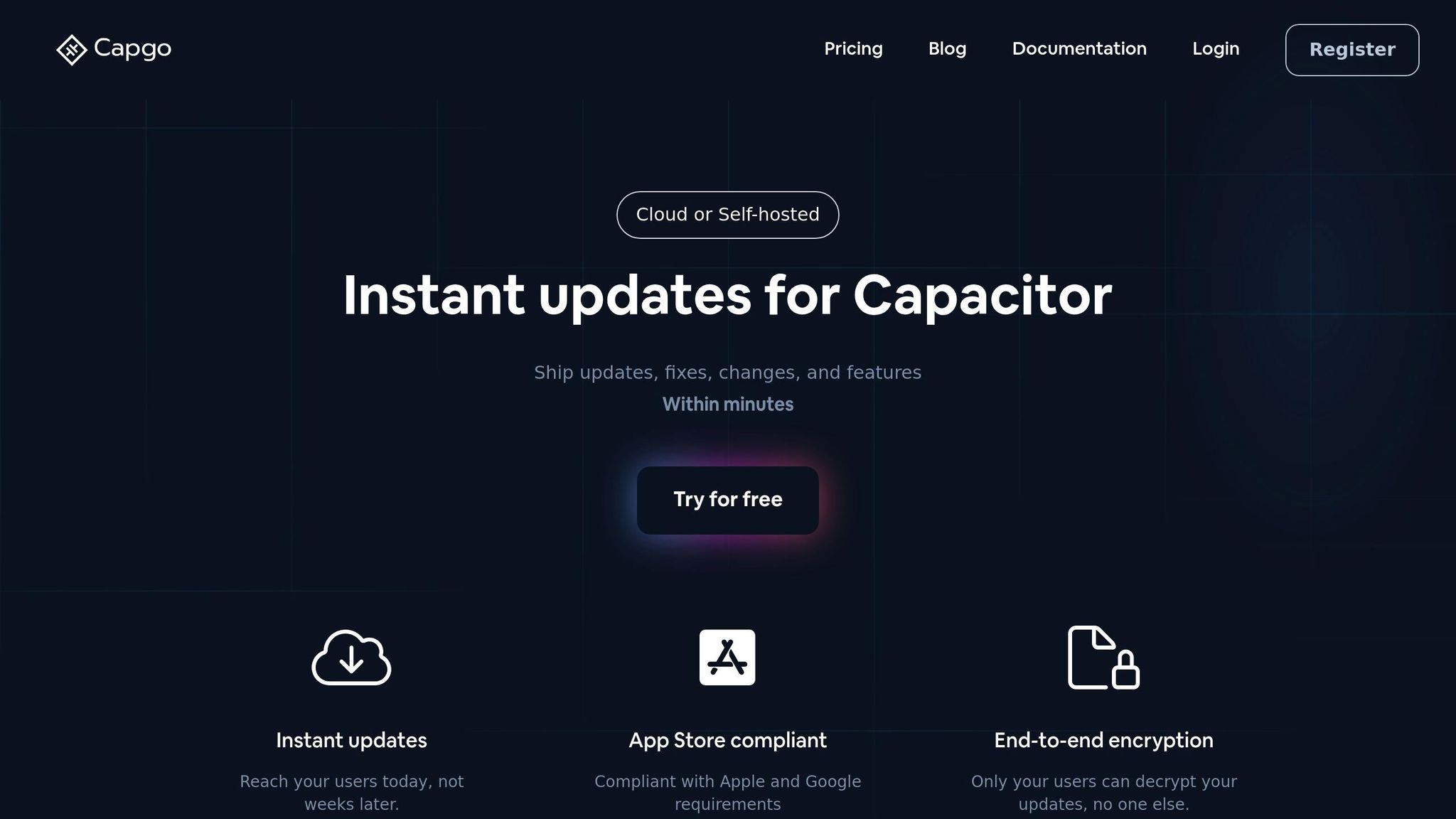

Platforms like Capgo のプロセスを簡素化するために、Capacitor アプリに組み込まれたエンドツーエンド暗号化を提供します。Capgo は暗号化プロセスを管理し、Apple と Android のセキュリティ要件に準拠しながら、カスタムシステムを構築する必要性を減らし、潜在的な脆弱性を軽減します。

CLI ツールを使用した暗号化の自動化は、プロセスをさらに簡素化できます。この手法は、人間のエラーを最小限に抑え、セキュリティ対策の適用を一貫してすべてのアップデートに適用することを保証します。CLI を CI/CD パイプラインに統合することで、開発速度や効率を損なわずに、パッケージを配布中のセキュリティを確保できます。

CI/CD パイプラインへの攻撃を防ぐ

CI/CD パイプラインは、OTA アップデートに悪意のあるcodeを注入する攻撃者にとって魅力的な標的です。もしパイプラインが侵害されれば、有害なcodeを迅速に配布することになり、セキュリティを最優先事項にします。パイプラインを保護するには、資格情報を保護し、ビルド環境を分離し、厳格なアクセス制御を実施する必要があります。これらの対策は、OTA アップデート配信のセキュリティを確保するための前提策と同様に機能します。

資格情報とAPI キーの管理

API キー、データベース資格情報、署名証明書などの機密情報を直接 code リポジトリに保存することは、重大なセキュリティリスクです。攻撃者はこの脆弱性を積極的に探し出し、バージョン管理システムに保存されたシークレットは特に脆弱です。 [5].

現代のCI/CDプラットフォームでは、機密情報を安全に保管するためのツールを提供しています。これらのツールはビルド時に機密情報をインジェクトし、プロジェクトファイルやログに表示しないため、機密情報へのアクセスを制限することができます。 [5].

機密情報を管理するためのいくつかの人気のあるオプションはこちらです。

| プラットフォーム | 機能 | 推奨 |

|---|---|---|

| HashiCorp Vault | 動的シークレット、暗号化、細かい権限管理 | 大規模な運用 |

| AWS Secrets Manager | AWSとのシームレスな統合、自動ローテーション | AWSに特化したセットアップ |

| Azure Key Vault | 証明書の管理、鍵のローテーション | マイクロソフト環境 |

__CAPGO_KEEP_0__。 また、Single Sign-On (SSO) と Multi-Factor Authentication (MFA) を実装することで、資格情報ベースの攻撃のリスクを大幅に減らすことができます。 MFA alone では、リスクを 90% 以上削減できます。 [4]ビルド環境の分離 __CAPGO_KEEP_0__。 これにより、ビルド間のクロス感染のリスクを減らし、セキュリティ上の目的でアウディットを簡素化できます。 一時的なランナーまたはコンテナ化されたビルドを使用することで、Docker など、各ビルドに一貫したおよび分離された環境を確保できます。 これらのコンテナは、既知のセキュアなベース イメージから始まり、脆弱性への露出を最小限に抑えることができます。 [5].

Rotating secrets regularly, ideally through automated processes, reduces the risk window for vulnerabilities

Implementing Single Sign-On (SSO) and Multi-Factor Authentication (MFA) significantly decreases the likelihood of credential-based attacks [5]Using temporary runners or containerized builds, such as Docker

Each build should start from a clean, secure state - free of leftover configurations, cached files, or unverified dependencies These containers start from a known, secure base image, minimizing exposure to vulnerabilitiesIsolating Build Environments

さらに、パイプラインを開発、テスト、生産環境に分割して、開発、テスト、生産環境を完全に分離する [7]. 1 つの侵害から生じる可能性のある損害を制限するために、各ステージに必要な権限のみを付与する [8].

ロールベースのアクセス制御の設定

ロールベースのアクセス制御 (RBAC) は、パイプラインと OTA アップデートの完全性を維持するために不可欠です。 RBAC は、チーム メンバーが必要なロールに基づいてパイプラインのステージにアクセスできるようにします。このアプローチは、資格情報の保護と環境の分離に直接つながります。 最小権限の原則に従うことで、開発者、テスター、セキュリティ レビュアー、デプロイ マネージャなどの明確なロールを定義できます。 それぞれのタスクに合わせて権限をカスタマイズできます。 [6].

ほとんどの CI/CD プラットフォームには、組み込みの RBAC 機能が含まれています。

- 例えば:Jenkins

- : マトリックスベースのセキュリティとロール戦略 プラグインを提供します。GitLab

- GitHub Actions__CAPGO_KEEP_0__ アクション

: リポジトリの権限と環境保護規則を強制します。 [6]. For added security, require multi-factor authentication for sensitive operations, such as production deployments or configuration changes.

いくつかのプラットフォーム、例えば Capgo, はRBACを直接更新管理システムに統合しています。これにより、特定のユーザーセグメントにアップデートを展開できるユーザーを細かく制御できます。開発者は、制御された環境で変更をテストすることができ、しかも、承認されたチームメンバーのみが、生産用デバイスにアップデートを展開することができるため、プロセスを緊密に制御できます。

OTAアップデートのための自動セキュリティテスト

自動セキュリティテストは、ソフトウェアが生産用に到達する前に脆弱性を特定する上で重要な役割を果たします。2022年に600%以上増加した供給-chain攻撃を含む、徹底的なセキュリティスキャンをCI/CDパイプラインに組み込むことは不可欠です。これらの自動テストは、初期コミットから展開まで、セキュリティを各段階で確保し、ユーザーを保護し、信頼を維持します。

展開前に実行するセキュリティスキャン

安全なアップデートメカニズムは基本的なものですが、展開前に実行するセキュリティスキャンは、脆弱性を早期に捕捉することで、さらに保護の層を追加します。この前向きなアプローチは、開発の早い段階にセキュリティをシフトし、下流リスクを最小限に抑えることで、リスクを最小限に抑えることができます。

静的アプリケーションセキュリティテスト(SAST) ツールは、ソース code を実行せずに分析します。開発中の潜在的な脆弱性を特定します。たとえば、 Spectral は、リアルタイムのフィードバックを提供し、誤検出を最小限に抑えます。 [9].

ソフトウェア構成分析(SCA) ツールはプロジェクトの依存関係を調べ、知られている脆弱性データベースと比較します。たとえば、npm-AuditはJavaScriptプロジェクト用のもので、NancyはGolangの依存関係用のもので、自動的に依存関係チェーン内で問題をマークします。 [10].

Dynamic Application Security Testing (DAST) ツールは静的ツールが見逃す可能性のある脆弱性を発見するために、実世界の攻撃シナリオをシミュレートします。無料のオプションとしては、Burp SuiteのDastardlyがCI/CDパイプライン用に設計されています。 ZAP プロキシベースのトラフィック分析を提供して、リアルタイムで脆弱性を検出します。 [9] [10].

| ツールのカテゴリ | 例のツール | 主な機能 |

|---|---|---|

| SAST | Spectral、 Coverity, Semgrep | ソースコード code を脆弱性でスキャン |

| SCA | npm-Audit, Nancy | 依存関係を確認して既知のセキュリティ問題を検出 |

| DAST | Dastardly, ZAP | 実行中のアプリケーションを脆弱性でテスト |

| コンテナセキュリティ | Trivy, Anchore | コンテナイメージと構成をスキャン |

インフラストラクチャとして Code (IaC) スキャニングツール、例えば KICS と Prowlerを使用して、不正な設定が実装される前に、デプロイ構成をレビューしてください。このステップは、OTA更新インフラストラクチャを不正な構成から保護するために不可欠です。 [10].

更新の監視と問題の検出

更新が安全にデプロイされた後、連続的な監視により、リアルタイムで問題が検出されます。このうち、更新が失敗した、未承認のアクセス試行、またはセキュリティ侵害の兆候となる不通常のネットワークアクティビティを含みます。

- 更新の成功監視 ダウンロード成功率、インストール完了率、更新後のデバイスの健康状態などのメトリクスを追跡します。突然のメトリクスの低下や不正なエラーのパターンが、損傷した更新またはセキュリティ上の懸念を示す可能性があります。

- ネットワークアクティビティ分析 更新中のトラフィックの動作を監視します。不正なデータ転送、未承認サーバーへの接続、または不通常の帯域幅使用率を警戒してください。これらは、改ざんされた更新または中間者攻撃の兆候となる可能性があります。

- デバイスの行動監視 アップデート後、デバイスのパフォーマンスに異常が見つかる。たとえば、CPU、メモリ、またはネットワーク使用量のスパイクは、悪意のある活動の兆候となる可能性があります。デバイスのフリート全体でテレメトリデータを収集することで、これらのパターンをより迅速に特定できます。

プラットフォームのCapgoは、CI/CDワークフローにリアルタイムのアップデート追跡を統合することで、監視を簡素化します。このような監視は、必要に応じて迅速なロールバックと復旧アクションを可能にします。

ロールバックと復旧オプションの設定

自動ロールバックシステムは、更新が失敗したり、セキュリティ問題を引き起こしたりした場合に、デバイスの機能を維持するために不可欠です。デュアルバンク(A/B分割)設定では、常にバックアップのファームウェアバージョンが利用可能です。システムは新しいアップデートを検証し、検証が失敗した場合には、前の信頼されたバージョンに自動的に戻ります。 [11].

その他の対策として、ウォッチドッグタイマーや「ステージドロールアウト」があります。ステージドロールアウトは、潜在的な問題の影響を制限し、必要に応じて迅速なロールバックを可能にするために、デバイスの小規模グループから始めて、徐々に拡大します。 復旧テストも同様に重要です。実際の状況下でロールバック機構が機能することを確認するために、電源の喪失、ネットワークの切断、またはダウンロードの不正化などの失敗シナリオをシミュレートします。ただし、現在、DevSecOpsの完全な実践を採用しているのは、セキュリティチームの36%のみです

Platforms like __CAPGO_KEEP_0__ simplify monitoring by integrating real-time update tracking directly into your CI/CD workflows. This kind of oversight enables swift rollback and recovery actions when needed. Automated rollback systems are essential to maintaining device functionality when updates fail or introduce security issues. A dual-bank (A/B partitioning) setup ensures there’s always a backup firmware version available. The system validates new updates, and if any checks fail, it reverts to the previous trusted version automatically [11].

Other measures, such as watchdog timers and "staged rollouts", further reduce risks. Staged rollouts begin with a small group of devices and gradually expand, limiting the impact of potential issues and enabling quick rollbacks when necessary. [10]自動化セキュリティテストをパイプラインに統合することで、防御を強化することができます。複数のセキュリティアセスメントを統合するツールを使用することで、プロセスを簡素化し、CI/CD パイプラインが厳密なセキュリティ要件を満たすようにすることができます。

法的要件と監査要件の対応

OTA更新を実行する場合、規制遵守は単にチェックボックスをチェックするだけではありません。組織とユーザーの両方の安全性を確保するための重要な要素です。強力な更新配信とセキュアなCI/CD実践を組み合わせることで、法的要件を満たすための強固な基盤を構築できます。

永久的な監査ログの作成

監査ログは、すべての変更とアクセスイベントを追跡するために不可欠です。JSONまたはsyslog形式でデプロイメントアクティビティをキャプチャする場合、ログは完全なトレースを保証します。 [12][13].

中央化されたログ管理はここで重要な役割を果たします。CI/CDコンポーネントからログを集約し、単一の場所に格納することで、イベントを分析し、関連付け、監視することができます。この設定により、不正な活動を検出し、監視を簡素化することができます。中央化されたログ管理システムまたはSecurity Information and Event Management (SIEM)プラットフォームにログを送信することで、潜在的な脅威に対する監視と対応能力を向上させることができます。 [13].

| コンポーネントの追跡 | 目的 | セキュリティの利点 |

|---|---|---|

| エラー ロギング | 更新の失敗を追跡する | 侵入を検出する |

| アナリティクス ダッシュボード | 成功率を監視する | 潜在的な脅威を特定する |

| バージョン管理 | アクティブなバージョンを追跡する | 一貫性を確保する |

| ユーザー アクティビティ ログ | デプロイメントを記録する | 監査トレイルを提供する |

CI/CD Pipelinesのリアルタイム監視は、予期せぬ変更や不正アクセスパターンなどの異常を発見するために不可欠です。セキュリティ問題が発生したときにチームに通知するための警告機構を実装するようにしてください。ただし、過剰な警告を避けるために、偽陽性を避けるように設定してください。 [12][13].

「セキュリティは後から追加するものではない、基盤です。最初からパイプラインに組み込んでください。後でギャップを修復し、攻撃者から清掃する痛みを避けます。」 - SpectralOps [14]

監査ログの定期的なレビューにより、実際に必要な人だけにアクセスを制限し、セキュリティ問題を示唆する可能性のある不一致を発見できます。ログの実践を組織のポリシーと規制の要件に合わせて、規制の要件に適合するようにしてください。 [13].

App Store ガイドラインに従う

Apple と Google は OTA 更新を取り巻く厳格なルールを強制しており、その中には特定のセキュリティプロトコルとユーザーの同意要件が含まれています。 Capgo などのツールは、これらのプラットフォームセキュリティ標準に沿った機能を組み込んでいます。

セキュリティの他に、ユーザー体験の平滑性を強調するアプリストアガイドラインがあります。更新はコア機能に影響を与えないようにし、ユーザーに重大な変更について通知する必要があります。また、OTA ソリューションは、更新頻度とファイルサイズに関するプラットフォーム固有のルールに従う必要があります。これにより、ポリシー違反を避けることができます。

ドキュメントはもう一つの重要な要素です。更新内容、セキュリティ対策、その影響をユーザーに伝えるための詳細な記録を維持する必要があります。これらの記録は、アプリストアレビューをサポートするだけでなく、プラットフォームガイドラインへの取り組みを示すものです。

承認ワークフローの設定

自動化はセキュリティとコンプライアンスを強化しますが、構造化された承認ワークフローは、人間の監視層を追加する重要な要素です。たとえば、リリースアクティベーションに複数人のレビューを必要とすることで、更新が徹底的な検討を受けるようにすることができます。 [15].

役割ベースのパーミッションはここで不可欠です。特定の責任を割り当てる必要があります。たとえば、 senior developers は code の変更を承認し、 security specialists は暗号化とコンプライアンス対策を検証する必要があります。このアプローチにより、更新が適切な専門家によってレビューされるようになります。

階層型の承認システムはプロセスをさらに細かくすることができます。たとえば:

- 小さなバグ修正には、単一の承認者だけが必要になる場合があります。

- 大規模な更新またはセキュリティパッチには、異なるチームから複数のレビュアーが関与する必要があります。

プロジェクト管理およびコミュニケーションツールと統合された承認ワークフローを実装すると、プロセスがスムーズになる可能性があります。自動通知は、レビュアーに必要な入力を提供するのに役立ち、詳細な変更ログは、情報に基づいた決定を下すために必要なコンテキストを提供します。承認時間の監視とボトルネックの特定は、セキュリティを損なうことなく、ワークフローを最適化するのに役立ちます。

セキュアなOTAアップデートのベストプラクティス

CI/CDパイプライン内でセキュアなOTAアップデートを実施するには、自動化と慎重な人間の監視の組み合わせが必要です。未修正のファームウェアはIoTセキュリティ侵害の 60% [16]を占めており、これらのベストプラクティスは、ユーザーとビジネスを保護するために不可欠です。

セキュリティ要件

セキュアなOTAアップデートの基盤となる4つの柱があります。まず、 エンドツーエンド暗号化 protects update packages from tampering during transit. Second, アップデートパッケージを送信中の改ざんを防ぎます。2つ目は、 __CAPGO_KEEP_0__がユーザーのデバイスに到達する前に、検証された更新のみを保証します。

CI/CD パイプラインの次の保護層は、適切な資格情報管理、分離されたビルド環境、およびロールベースのアクセス制御を使用して、誰もが更新をデプロイできることを制限することです。

| 機能 | セキュリティの利点 |

|---|---|

| 暗号化 | 更新パッケージを保護する |

| ロールバックオプション | 急いで修正する |

| アクセス制御 | 権限を制限する |

| 分析 | パフォーマンスを監視する |

自動検証は別の重要なステップです。デプロイ前に実行するセキュリティスキャン、自動テスト、継続的な監視は、脆弱性を早期に検出できます。検査ログと承認ワークフローを組み合わせると、強力なセキュリティチェックポイントを確立できます。 これらの機能を組み合わせると、OTA更新プロセスを強化するために使用する専門ツールを使用するための堅固な基盤が作成されます。

使用するツールとして

__CAPGO_KEEP_0__ Capgo Live Update ダッシュボード インターフェイス

__CAPGO_KEEP_0__ Capgo 750アプリで 23.5百万の更新を配信したCapgo

Capgo simplifies security by offering end-to-end encryption CI/CDの自動化とセマンレスな統合により、一般的なセキュリティ脆弱性を引き起こす可能性のある手動設定が削減されます。さらに、AppleおよびAndroidの要件に準拠しているため、更新に伴うアプリストアのガイドラインに関する心配をせずに、更新に集中できます。

このプラットフォームは ロールバック機能 およびバージョン管理機能を提供し、更新が問題を引き起こす場合の安全なバックアップとして機能します。問題が発生した場合に、更新を修正するのではなく、安定したバージョンに戻り、問題を解決することができます。リアルタイムの分析機能と組み合わせると、問題が発生するたびに、問題を特定し、対応することができます。

これらのツールと実践を実装すると、OTA更新のセキュリティを確保するための次のステップに備えられます。

セキュアなOTA更新のための始め方

まず、現在のCI/CDパイプラインをセキュリティのギャップを調査することから始めましょう。資格情報の管理に注意してください。API キー、署名証明書、他の機密情報は、安全に保存し、承認されたプロセスのみでアクセスできるようにしてください。

全てのステップで 更新プロセスを暗号化することから始めましょう。このプロセスには、更新パッケージの暗号化、HTTPS通信の使用、ビルド環境のセキュリティ設定、ログと監視ツールの設定が含まれます。

承認ワークフローを導入する approval workflows 重大アップデートのために。定期的なパッチは自動化される場合でも、主な変更に対する人間のレビュープロセスを追加することで、セキュリティの追加のレイヤーを実現します。時間の経過とともに、これらのワークフローを、スピードと監視のバランスをとるように改良してください。

最後に、ロールバック手順のテストと、季節ごとのセキュリティレビューを実施して、出現する脅威に先んじてください。セキュリティインシデントに応じる際に、準備ができている場合、全ての差が生じることがあります。

FAQs

::: faq

CI/CD Pipelines内でのOTAアップデートの主なセキュリティリスクは何か、開発者はどのように対処するか?

CI/CD Pipelines内でのOTAアップデートには、以下のようなリスクが伴います。 データの盗聴, code の改ざんサーバーブレーチ これらの脆弱性は、アプリの完全性を損なう、敏感なユーザー情報を露呈する、または未承認のアップデートをスループットさせる可能性があります。これらの課題に対処するには、開発者は、

セキュリティ上の重要な対策に焦点を当てる必要があります。 end-to-end encryption, code HTTPSを含む安全なプロトコルを使用し、強力な認証方法を追加し、定期的なセキュリティアウトを実施することで、更新プロセスを強化します。 Capgo のようなツールは、暗号化された更新、Smooth CI/CD統合、AppleおよびAndroidガイドラインへの準拠など、機能を提供することで、このプロセスを簡素化できます。

開発者がユーザーの安全性を確保し、業界標準を満たすことができるように、 OTA更新を安全かつ信頼できるようにするには、これらの戦略を実装する必要があります。 :::

::: faq

OTA更新で暗号署名がどのように保護し、Public Key Infrastructure (PKI) の役割は何ですか?

暗号署名は、OTA更新が安全かつ信頼できるものであることを保証する上で重要な役割を果たします。 Public Key Infrastructure (PKI) を利用することで、開発者はプライベートキーを使用して更新パッケージを署名します。受信側のデバイスは、対応するパブリックキーを使用して、2 つのことを確認します: 更新は信頼できるソースから来ていること、そして、送信中の更新が改ざんされていないこと。 この方法は、不正または有害な更新をブロックし、デバイスの機能とセキュリティを保護します。CI/CDパイプラインにPKIを統合することは、安全なOTA更新を維持する上で不可欠な措置です。 :::::: faq

CI/CDパイプライン内でOTA更新の際に、資格情報と __CAPGO_KEEP_0__ キーをどのように保護することがベストプラクティスですか?

__CAPGO_KEEP_0__

API

CI/CD パイプライン内でのOTA更新中、資格情報とAPIキーを安全に保つには、以下の重要なステップを実行してください。

-

シークレットを安全に保管する: 環境変数またはセキュアなボルトを使用して、敏感なデータをコードベースに埋め込まないようにします。このアプローチは、シークレットを保護するだけでなく、環境間で構成を管理することが容易になります。

-

権限を制限する: 必要な最小限のアクセス権をキーと資格情報に割り当てます。また、定期的にこれらのシークレットを回転する習慣を身に着け、潜在的なリスクを最小限に抑えましょう。

-

自動的に漏洩をスキャンする: 工具を使用して、偶発的な漏洩を早期に検出します。詳細なログと監視を組み合わせて、Unauthorizedアクセス試行を迅速に検出して対応することができます。

git-secrets__CAPGO_KEEP_0__ アプリとワークする人向けに、 __CAPGO_KEEP_1__ などのプラットフォームはCI/CD統合を簡素化し、エンドツーエンド暗号化やユーザー固有の更新割り当てなど、機能を提供します。これらのツールは、安全で規制に適合したOTA更新を保証します。 :::

For those working with Capacitor apps, platforms like Capgo simplify CI/CD integration by offering features such as end-to-end encryption and user-specific update assignments. These tools help ensure your OTA updates are both secure and compliant. :::