Capacitor-actualizador ahora admite la cifrado de extremo a extremo code . La firma Code garantiza que las actualizaciones ejecutadas por los dispositivos de los usuarios finales no han sido manipuladas y proporciona un nivel adicional de protección por encima de la seguridad estándar de grado web del actualizador Capacitor

La seguridad predeterminada del actualizador Capacitor

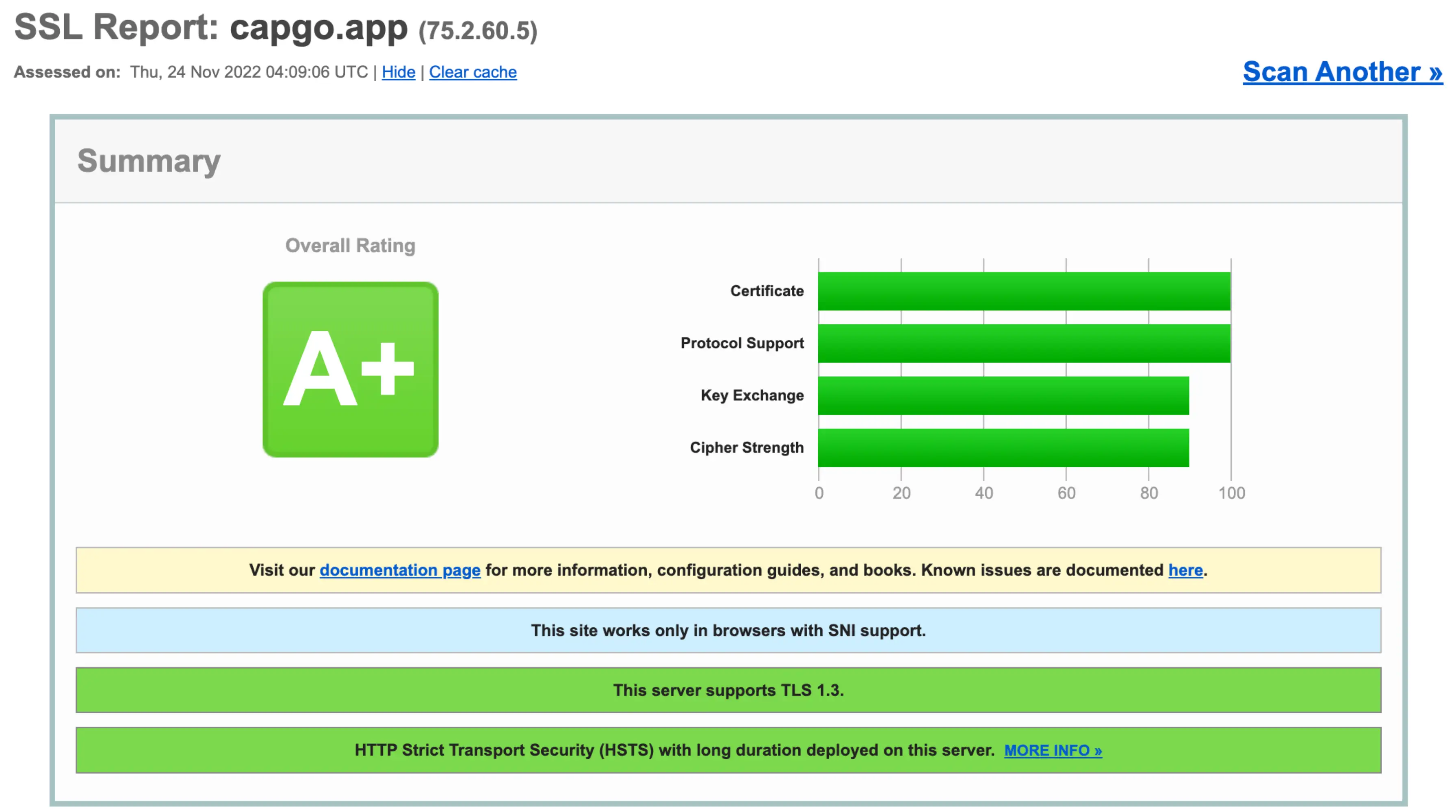

Por defecto, el modelo de seguridad de Capgo es similar al de los proveedores de alojamiento web. Capgo almacena actualizaciones almacenadas encriptadas y las sirve sobre HTTPS utilizando cifrado moderno. De manera similar, publicar una actualización desde un ordenador de un desarrollador siempre utiliza HTTPS.

La seguridad predeterminada de Capgo obtiene una calificación A+ en la prueba de HTTPS de SSL Labs (https://www.ssllabs.com, noviembre de 2022)

Al igual que los mejores proveedores de alojamiento web, Capgo utiliza HTTPS para proteger la privacidad e integridad de las conexiones de red entre el servidor y los dispositivos de los usuarios finales. Este es un nivel excelente de seguridad que funciona bien tanto para la web como para las aplicaciones Ionic que utilizan Capgo.

La cadena de suministro de la infraestructura en la nube

Otra cosa Capgo y la mayoría de los proveedores de alojamiento web tienen en común es que funcionan en infraestructura de nube de nivel inferior, a menudo desde AWS, GCP o otro proveedor de nube popular. El hardware y el software operado por estos proveedores de nube y Capgo o otros proveedores de alojamiento web son parte de la cadena de suministro de la nube.

La cadena de suministro de la nube y su modelo de seguridad funcionan para un número vasto de sitios web y aplicaciones. Cada desarrollador web que utiliza un proveedor de nube pone su confianza en ese proveedor y espera que los archivos que sube sean los archivos que se ejecutan o se sirven sin ser manipulados. Y los proveedores de nube trabajan con dureza para mantener su infraestructura segura.

Pero obviamente, las vulnerabilidades de hardware y software se descubren. Los proveedores de nube parchean vulnerabilidades en horarios de programación, previenen proactivamente el software malicioso (por ejemplo, el protocolo de SLSA de Google), y construyen capas de defensa en profundidad, y en la práctica, la infraestructura de nube ha demostrado satisfacer las necesidades de seguridad de la mayoría de los sitios web y aplicaciones. Sin embargo, algunas aplicaciones de Ionic incluyen infraestructura de nube comprometida en sus modelos de amenazas. Para estas __CAPGO_KEEP_0__ aplicaciones de JS con los requisitos de seguridad más altos por encima de la web, construimos la firma de __CAPGO_KEEP_1__ de principio a fin en __CAPGO_KEEP_2__ y El protocolo estándar de actualizaciones de __CAPGO_KEEP_0__), and build layers of defense in depth, and in practice, cloud infrastructure has shown to meet most websites and apps’ security needs. However, some Ionic apps include compromised cloud infrastructure in their threat models. For these Capacitor JS apps with the highest security requirements above the web, we built end-to-end code signing in to Capgo and the La firma de principio a fin de Capgo utiliza criptografía de clave pública para asegurar que los dispositivos de los usuarios finales ejecuten solo actualizaciones no modificadas y originales del desarrollador de la aplicación de __CAPGO_KEEP_2__..

code y la mayoría de los proveedores de alojamiento web tienen en común es que funcionan en infraestructura de nube de nivel inferior, a menudo desde AWS, GCP o otro proveedor de nube popular. El hardware y el software operado por estos proveedores de nube y Capgo o otros proveedores de alojamiento web son parte de la cadena de suministro de la nube.

La cadena de suministro de la nube y su modelo de seguridad funcionan para un número vasto de sitios web y aplicaciones. Cada desarrollador web que utiliza un proveedor de nube pone su confianza en ese proveedor y espera que los archivos que sube sean los archivos que se ejecutan o se sirven sin ser manipulados. Y los proveedores de nube trabajan con dureza para mantener su infraestructura segura. Pero obviamente, las vulnerabilidades de hardware y software se descubren. Los proveedores de nube parchean vulnerabilidades en horarios de programación, previenen proactivamente el software malicioso (por ejemplo, el protocolo de SLSA de Google), y construyen capas de defensa en profundidad, y en la práctica, la infraestructura de nube ha demostrado satisfacer las necesidades de seguridad de la mayoría de los sitios web y aplicaciones. Sin embargo, algunas aplicaciones de Ionic incluyen infraestructura de nube comprometida en sus modelos de amenazas. Para estas Capgo aplicaciones de JS con los requisitos de seguridad más altos por encima de la web, construimos la firma de code de principio a fin en Capacitor y

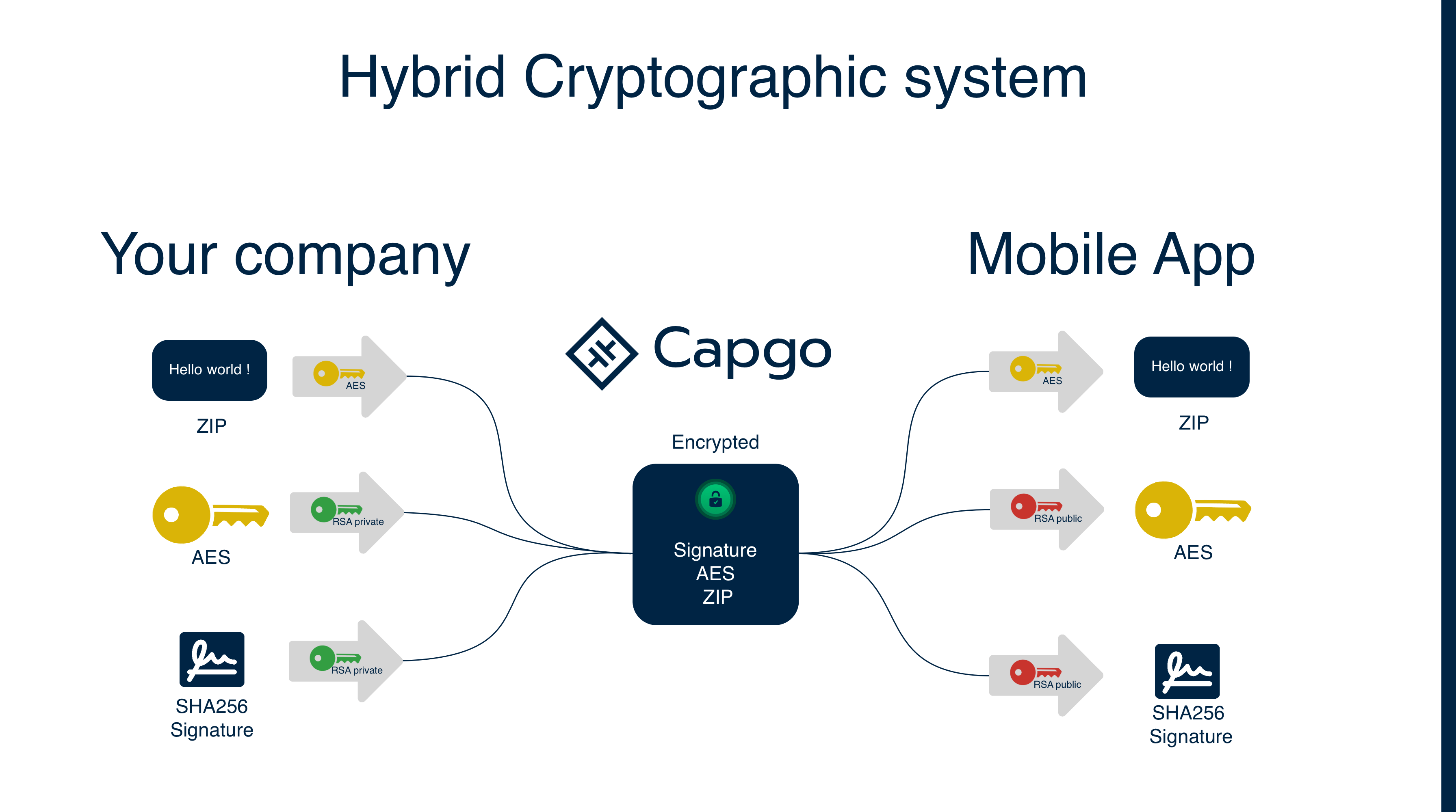

“End-to-end” significa que esta seguridad cubre el flujo desde el momento en que un desarrollador publica una actualización hasta el momento en que un dispositivo del usuario final recibe y ejecuta la actualización. “Code firmado con code” es utilizar criptografía y una clave privada secreta para “firmar” code, y luego utilizar una clave pública confiable para verificar la firma.

Aquí está un esquema simple* para explicar cómo funciona:

- Complejo en la práctica, la criptografía es difícil

Definición:

- AES: Estándar de cifrado avanzado, un algoritmo de cifrado simétrico, una clave para cifrar y descifrar.

- RSA: Rivest–Shamir–Adleman, un algoritmo de cifrado asimétrico, se utilizan dos claves: una clave pública y una clave privada.

- Cifrado: Los datos cifrados.

- Clave de sesión: Una clave AES utilizada para cifrar y descifrar datos.

- Checksum: Un hash calculado para un archivo

- Firma: Un checksum que se cifró con una clave privada RSA. Puede ser verificado con una clave pública RSA

Usamos el algoritmo AES para cifrar la actualización. Una clave AES aleatoria se genera para cada carga, luego la clave AES y el checksum (a partir de ahora “firma”) se cifran con la clave privada RSA del desarrollador. La clave pública RSA del desarrollador se utiliza en la aplicación para descifrar la clave AES y la firma (convirtiéndola nuevamente en un checksum). Más tarde, la clave AES descifrada se utiliza para descifrar la actualización; un checksum del update descifrado se calcula, y se compara con la firma descifrada.

Usamos dos algoritmos de cifrado diferentes porque RSA no se puede utilizar para cifrar grandes cantidades de datos. Se utiliza AES para cifrar la actualización y RSA para cifrar la clave AES y el checksum.

Con esto, incluso Capgo no puede leer el contenido de su paquete. Este es un modelo de seguridad robusto que se utiliza por muchos clientes empresariales.

Cifrado de actualización V2 2024-08-27:

- Cambiamos el tipo de clave que se almacena en la aplicación. Esto se hizo para evitar inferir la clave pública (utilizada anteriormente para cifrar) a partir de la clave privada (utilizada anteriormente para descifrar). Ahora, la aplicación almacena la clave pública (ahora utilizada para descifrar).

- Cambiamos el checksum del algoritmo CRC32 al algoritmo SHA256. También empezamos a firmar el paquete. Cuando se configura el cifrado V2, una actualización debe tener una firma válida. Esto se enuncia estrictamente por el plugin.

- Ahora se enuncia una firma válida si se configura el cifrado V2. Estos 3 cambios se han realizado después de un análisis de seguridad de un miembro de la comunidad. Se han realizado para prevenir ataques criptográficos durante la actualización.

Si utilizaste el cifrado V1, migra a V2 para aprovechar las nuevas características de seguridad. Sigue las instrucciones de migración.

Con la firma de code de principio a fin, Capgo se convierte en una “infraestructura de la nube sin confianza”. Si uno de los proveedores de Capgo de la nube o incluso Capgo mismo modificara una actualización firmada por code, los dispositivos de los usuarios rechazarían esa actualización y ejecutarían la actualización anterior, confiable, que ya está en el dispositivo.

While web-level HTTPS is sufficient for many apps, some large companies find the extra level of security from end-to-end code signing appealing. Some of these companies make finance apps that issue high-value, permanent transactions. Other companies have CISOs who include compromised cloud infrastructure in their threat models. We built end-to-end code signing in to Capgo for these use cases and are interested in hearing more from companies with higher-level security needs.

Empezar para clientes empresariales

Para empresas grandes o proyectos que se preocupan profundamente por la seguridad, queremos hacer que la firma de fin a fin code sea fácil de configurar y mantener. Para ello, ahora proporcionamos las siguientes características:

- Configuración y configuración rápida de certificados

- Compatibilidad con servidores de desarrollo de firma de fin a fin code con tanto Capgo como compilaciones de desarrollo

- Firma de fin a fin code en producción en cada actualización

La firma de fin a fin Capgo code está disponible para todos los clientes. Para empezar, sigue las instrucciones de configuración. Créditos.

Muchas gracias a

Ionic que esta artículo se basa en__CAPGO_KEEP_1__ signing is available for all customers. To get started, follow the __CAPGO_KEEP_2__ instructions. Este artículo Rewrito con chat-GPT-3 y adaptado.

Continúa desde la cifrado de extremo a extremo para Capacitor Updater a través de Code Signing

Si estás utilizando Cifrado de extremo a extremo para Capacitor Updater a través de Code Signing para planificar la seguridad y la conformidad, conecta con Cifrado para los detalles de implementación en Cifrado, Conformidad para los detalles de implementación en Conformidad, Capgo Escáner de seguridad para el flujo de trabajo del producto en Capgo Escáner de seguridad, Capgo Seguridad para el flujo de trabajo del producto en Capgo Seguridad, y Capgo Centro de Confianza para el flujo de trabajo del producto en Capgo Centro de Confianza.