Cifrado

Copie un prompt de configuración con los pasos de instalación y la guía de markdown completa para este plugin.

Capgo proporciona una robusta cifrado de extremo a extremo para sus paquetes de la aplicación, asegurando que su JavaScript code y activos están protegidos durante la transmisión y almacenamiento. Este sistema de cifrado está diseñado para darle a usted el control completo sobre la seguridad de su aplicación mientras mantiene la conveniencia de las actualizaciones en vivo.

Resumen

Sección titulada “Resumen”El sistema de cifrado de Capgo utiliza métodos criptográficos de estándar de la industria para proteger sus paquetes de acceso no autorizado. Cuando se habilita la cifrado, sus paquetes se cifran antes de salir de su entorno de desarrollo y permanecen cifrados hasta que se desifran por su aplicación en el dispositivo del usuario.

¿Qué Protege Realmente la Cifrado?: A diferencia de los sistemas de actualizaciones OTA que solo firman actualizaciones, Capgo cifra el paquete cargado antes del almacenamiento y la entrega. Esto protege los contenidos del paquete de acceso casual en almacenamiento o tránsito y asegura que solo alguien con su clave privada puede producir una actualización cifrada válida. No hace que los activos web embarcados sean imposibles de revertir: la clave pública utilizada por el cliente para desifrar actualizaciones se distribuye en la aplicación, por lo que un atacante determinado puede extraerla e inspeccionar los contenidos del paquete con suficiente esfuerzo. Cuándo Necesita Cifrado Cuándo Necesita Cifrado

Cómo funciona la cifratura

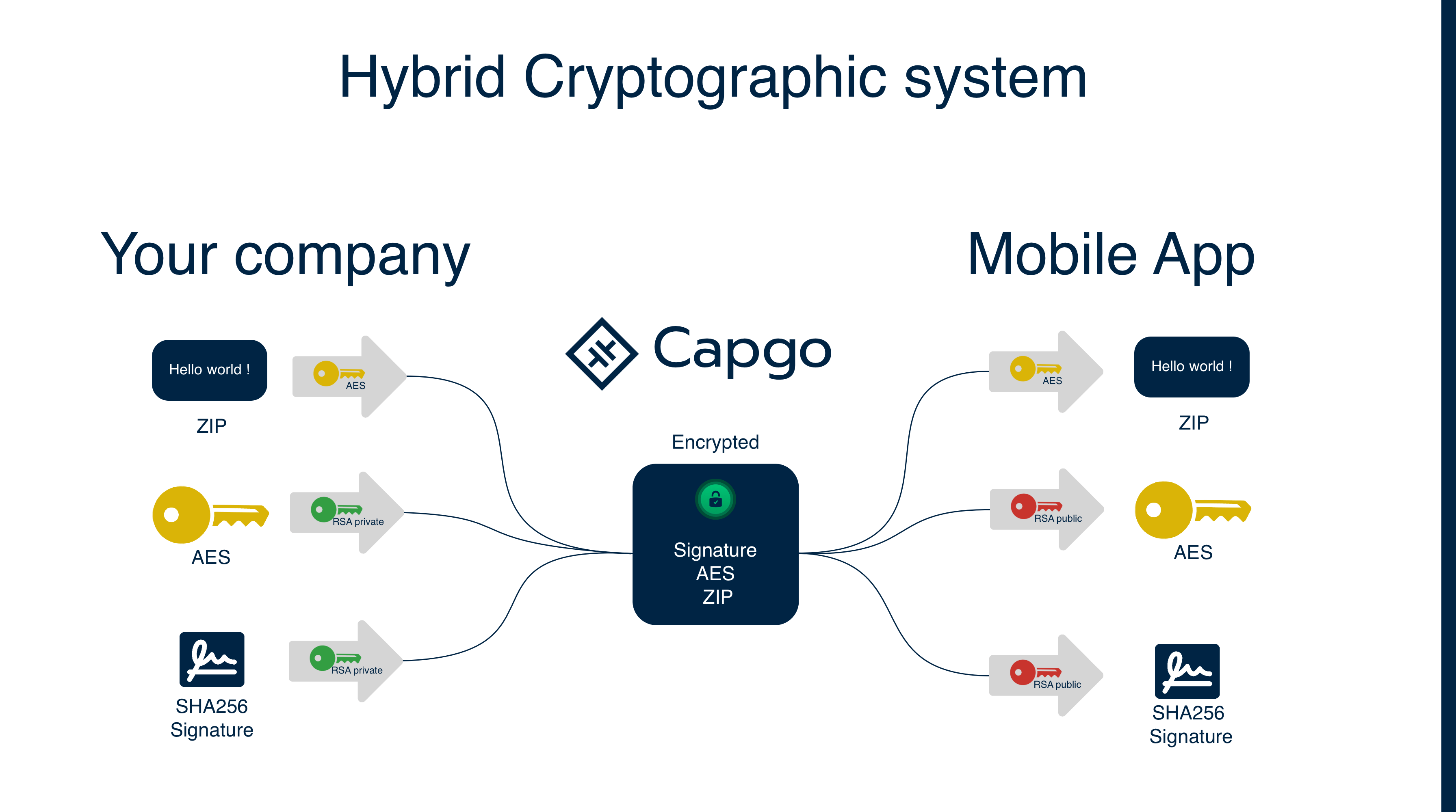

Sección titulada “Cómo Funciona la Criptografía”Capgo utiliza un enfoque de criptografía híbrida que combina la criptografía RSA y AES para una seguridad y rendimiento óptimos:

1. Generación de Claves

Sección titulada “1. Generación de Claves”- Clave Privada: Generada y almacenada de manera segura en tu entorno de desarrollo (usada para la criptografía)

- Clave Pública: Derivada de tu clave privada y almacenada en la configuración de Capacitor de tu aplicación (usada para la descriptografía)

- Claves de Sesión: Claves AES aleatorias generadas para cada carga de paquetes

2. Proceso de Criptografía

Sección titulada “2. Proceso de cifrado”- Se genera una clave de sesión AES aleatoria para cada carga de paquete

- Su paquete se cifra utilizando la clave de sesión AES

- Se calcula la suma de verificación del paquete

- Ambas la clave de sesión AES cifrada y la suma de verificación se cifran juntas utilizando su clave privada RSA (creando la “firma”)

- El paquete cifrado y la firma cifrada se almacenan

La suma de verificación se cifra junto con la clave AES para evitar la manipulación. Dado que solo su clave privada RSA puede crear esta firma, y solo la clave pública correspondiente puede descifrarla, esto garantiza que tanto la clave de sesión AES como la suma de verificación esperada sean auténticas y no hayan sido modificadas por un atacante.

3. Proceso de descifrado

Sección titulada “3. Proceso de descifrado”- Su aplicación descarga el paquete cifrado y la firma cifrada

- El Capgo SDK utiliza su clave pública RSA (almacenada en la aplicación) para descifrar la firma

- Esto revela la clave de sesión AES y la suma de verificación original

- The clave de sesión AES se utiliza para descifrar el paquete

- Se calcula y compara un checksum del paquete descifrado con el checksum original para verificar la integridad

Este proceso garantiza que incluso si un atacante intercepta el paquete cifrado, no pueden modificar la clave de sesión AES o proporcionar un checksum falso, porque necesitarían su clave privada para crear una firma válida que la clave pública pueda descifrar.

Capgo vs Otras Plataformas

Título de la sección “Capgo vs Otras Plataformas”| Característica | Capgo | Otras Plataformas de Actualización OTA |

|---|---|---|

| Contenido del Paquete | Cifrado en almacenamiento/tránsito; aún inspeccionable por un ingeniero de reversa determinado con el binario de la aplicación | Leído públicamente |

| Método de Seguridad | Cifrado de extremo a extremo verdadero | Code solo firma |

| Nivel de Privacidad | Protección de entrega/almacenamiento fuerte; no anti-reversa de ingeniería | La plataforma puede acceder a su code |

| Protección | Contenido + integridad + autenticidad | Integridad + autenticidad solo |

¿Por qué importa esto:

- Code firma de solo verifica que las actualizaciones no han sido manipuladas y provienen de la fuente correcta

- Capgo cifrado protege el paquete mientras se almacena y se entrega y hace que las actualizaciones cifradas falsificadas sean mucho más difíciles porque el atacante necesitaría tu clave privada

- La ingeniería inversa sigue siendo posible después de que la aplicación se envíe, porque el cliente contiene la clave pública necesaria para descifrar y cargar la actualización

Métodos de cifrado

Sección titulada “Métodos de cifrado”Capgo utiliza Cifrado V2 como el método de cifrado estándar:

Cifrado V2 (Método estándar actual)

Sección titulada “Cifrado V2 (Método estándar actual)”- Utiliza RSA-4096 para una seguridad mejorada

- AES-256-GCM para cifrado autenticado

- Proporciona verificación de integridad

- Mejora el rendimiento y la seguridad

Cifrado V1 (Deprecated)

Sección titulada “Cifrado V1 (Deprecated)”- Utiliza RSA-2048 para cifrar la clave

- AES-256-CBC para cifrado de paquetes

- Ya no está disponible en la versión actual CLI

- Las aplicaciones legadas que utilizan V1 deben migrar a V2

Configuración de cifrado

Sección titulada “Configuración de cifrado”Paso 1: Generar claves de cifrado

Sección titulada “Paso 1: Generar claves de cifrado”Primero, genere sus claves de cifrado utilizando el Capgo CLI:

# Generate new encryption keys (creates files in current directory)npx @capgo/cli@latest key createEsto crea:

.capgo_key_v2: Su clave privada (mantenga esto seguro!).capgo_key_v2.pub: Su clave pública (utilizada por su aplicación)

Estos archivos se crean en el directorio actual donde ejecuta el comando.

Paso 2: Guarda tu Clave Pública en Capacitor Config (Requerido)

Sección titulada “Paso 2: Guarda tu Clave Pública en Capacitor Config (Requerido)”Tú debes guardar tu clave pública en la configuración de Capacitor para que tu aplicación móvil pueda descifrar paquetes:

# Save public key from file to Capacitor config (required)npx @capgo/cli@latest key save --key ./.capgo_key_v2.pub

# Or save public key data directlynpx @capgo/cli@latest key save --key-data "$CAPGO_PUBLIC_KEY"Paso 3: Sincroniza la Plataforma Capacitor (Requerido)

Sección titulada “Paso 3: Sincroniza la Plataforma Capacitor (Requerido)”Después de guardar la clave pública, debes sincronizar la plataforma __CAPGO_KEEP_0__ para copiar la configuración actualizada a la capa nativa: sync the Capacitor platform to copy the updated config to the native layer:

# Sync the platform to copy config to nativenpx cap syncCifrando Paquetes

Sección titulada “Cifrando Paquetes”Método 1: Cifrar Durante la Subida

Sección titulada “Método 1: Cifrar Durante la Subida”La forma más sencilla es cifrar durante el proceso de subida:

# Upload with automatic encryptionnpx @capgo/cli@latest bundle upload --key-v2

# For external storage, you must encrypt first (see Manual Encryption Workflow below)Método 2: Flujo de Trabajo de Cifrado Manual

Sección titulada “Método 2: Flujo de Trabajo de Cifrado Manual”Para tener más control, puedes cifrar manualmente paquetes:

-

Crear un paquete zip:

Ventana de terminal npx @capgo/cli@latest bundle zip com.example.app --path ./dist --key-v2 -

Cifrar el paquete:

Ventana de terminal npx @capgo/cli@latest bundle encrypt ./com.example.app.zip CHECKSUM_FROM_STEP_1 -

Subir a tu almacenamiento (por ejemplo, S3) y registrar con Capgo:

Ventana de terminal # First upload the encrypted bundle to your storage (e.g., AWS S3)aws s3 cp ./encrypted-bundle.zip s3://your-bucket/encrypted-bundle.zip# Then register with Capgo using the external URLnpx @capgo/cli@latest bundle upload --external https://your-storage.com/encrypted-bundle.zip --iv-session-key IV_SESSION_KEY_FROM_STEP_2

Gestión de claves

Sección titulada “Gestión de claves”Almacenamiento de claves de manera segura

Sección titulada “Almacenamiento de claves de manera segura”Opciones de clave privada:

-

Basado en archivos (desarrollo local):

Ventana de terminal # Key stored as .capgo_key_v2 file in project rootnpx @capgo/cli@latest bundle upload --key-v2 -

Variable de entorno (CI/CD):

Ventana de terminal # Store in environment variable for CIexport CAPGO_PRIVATE_KEY="$(cat .capgo_key_v2)"npx @capgo/cli@latest bundle upload --key-data-v2 "$CAPGO_PRIVATE_KEY"

Configuración de clave pública (Requerido):

# Must save public key to Capacitor config for mobile appnpx @capgo/cli@latest key save --key ./.capgo_key_v2.pubEntorno de producción:

- Almacenar claves privadas en servicios de gestión de claves seguras (AWS KMS, Azure Key Vault, etc.)

- Utilizar gestión de secretos de CI/CD para claves privadas

- No cometas claves privadas en control de versiones

Uso de la clave:

- Clave privada: Se utiliza por CLI para la cifrado durante la carga de paquetes (mantener seguro)

- Clave pública: Se almacena en la configuración de la aplicación para la descifrado en el dispositivo (seguro para cometer)

Rotación de claves

Sección titulada “Rotación de claves”Rota regularmente tus claves de cifrado para una mayor seguridad:

-

Generar nuevas claves:

Ventana de terminal # Navigate to desired directory first, then create keysmkdir ./new-keys && cd ./new-keysnpx @capgo/cli@latest key create -

Almacene la nueva clave pública en Capacitor config:

Ventana de terminal npx @capgo/cli@latest key save --key ./new-keys/.capgo_key_v2.pub -

Actualice la configuración de la aplicación con la nueva clave pública

-

Despliegue la aplicación actualizada antes de subir paquetes cifrados con la nueva clave

Prácticas de seguridad recomendadas

Sección titulada “Prácticas de seguridad recomendadas”Seguridad de la clave

Sección titulada “Seguridad de la clave”- Nunca comparta claves privadas entre entornos o miembros del equipo

- Utilice claves diferentes para diferentes entornos (desarrollo, pruebas, producción)

- Rota las claves con regularidad (recomendado: cada 6-12 meses)

- Almacene las claves de manera segura utilizando sistemas de gestión de claves adecuados

Seguridad de paquetes

Sección titulada “Seguridad de paquetes”- Verifique siempre la integridad del paquete después de la descifrado

- Mantén vigilancia __CAPGO_KEEP_0__ para patrones de descarga inusuales o fallas

- Utilice HTTPS __CAPGO_KEEP_0__ para todas las URL de paquetes (requerido para aplicaciones móviles)

- Implemente __CAPGO_KEEP_0__ para manejar errores de descifrado

Control de Acceso

Sección titulada “Control de Acceso”- Limitar acceso a las llaves de cifrado solo a personal autorizado

- Utilice acceso basado en roles para operaciones de gestión de llaves

- Auditar Uso y acceso regular de la clave

- Implementar Procedimientos de respaldo y recuperación adecuados

Solución de problemas de cifrado

Sección titulada “Solución de problemas de cifrado”Problemas comunes

Sección titulada “Problemas comunes”Fallas de descifrado:

- Verifique que la clave privada coincide con la clave pública utilizada para cifrar

- Verifique que

ivSessionKeyes correcto - Asegúrese de que esté utilizando la cifrado V2 (V1 ya no está soportado)

Errores relacionados con la clave:

- Confirme que el formato de la clave privada es correcto (formato PEM)

- Verifique que la clave no se haya dañado durante el almacenamiento o transferencia

- Verifique que la clave tenga permisos adecuados en la configuración de la aplicación

Problemas de rendimiento:

- Los bundles grandes pueden tardar más en cifrar/descifrar

- Considerar el uso de actualizaciones Delta (manifest) para reducir los tamaños de los bundles

- Monitorear el rendimiento del dispositivo durante la descifrado

Comandos de depuración

Sección titulada “Comandos de depuración”Verificar el estado de cifrado:

npx @capgo/cli@latest app debugPrueba el flujo de trabajo de cifrado/descifrado:

# Test the complete workflow: zip → encrypt → decrypt → unzipnpx @capgo/cli@latest bundle zip com.example.app --key-v2npx @capgo/cli@latest bundle encrypt ./com.example.app.zip CHECKSUM --jsonnpx @capgo/cli@latest bundle decrypt ./encrypted-bundle.zip IV_SESSION_KEYCumplimiento y estándares

Sección titulada “Cumplimiento y estándares”Capgo’s implementación de cifrado sigue los estándares de la industria:

- AES-256: Algoritmo de cifrado aprobado por FIPS 140-2

- RSA-4096: Cifrado simétrico fuerte para la protección de claves

- Modo GCM: Proporciona tanto confidencialidad como autenticidad

- Secure Random: Generación de números aleatorios criptográficamente seguros

Esto hace que Capgo sea adecuado para aplicaciones que requieren cumplimiento con:

- RGPD (Reglamento General de Protección de Datos)

- HIPAA (Ley de Portabilidad y Responsabilidad de Seguros de Salud)

- SOC 2 (Control de Servicios Organizativos 2)

- ISO 27001 (Gestión de la Seguridad de la Información)

Consideraciones de rendimiento

Sección titulada “Consideraciones de rendimiento”Sobrecarga de cifrado

Sección titulada “Sobrecarga de cifrado”- Tamaño de paquete: Los bundles cifrados son ligeramente más grandes (~1-2% de sobrecarga)

- Tiempo de procesamiento: La cifrado/descifrado agrega una latencia mínima

- Uso de memoria: Aumento temporal durante las operaciones de cifrado/descifrado

Consejos de optimización

Usar actualizaciones de Delta (manifest) para minimizar el intercambio de datos cifrados- Optimiza el tamaño de tu paquete convirtiendo las imágenes a formato WebP

- Minimiza los archivos JavaScript y CSS antes de empaquetar

- Elimina las dependencias innecesarias y __CAPGO_KEEP_0__

- Remove unused dependencies and code

- Monitore el rendimiento del dispositivo en dispositivos más antiguos/más lentos

Pasos siguientes

Sección titulada “Pasos siguientes”- Aprende sobre Almacenamiento personalizado para usar la cifrado con tu propia infraestructura

- Explora Canales para administrar paquetes cifrados en diferentes entornos

- Configura Integración CI/CD para automatizar despliegues cifrados