Claves API

Copie un prompt de configuración con los pasos de instalación y la guía de markdown completa para este plugin.

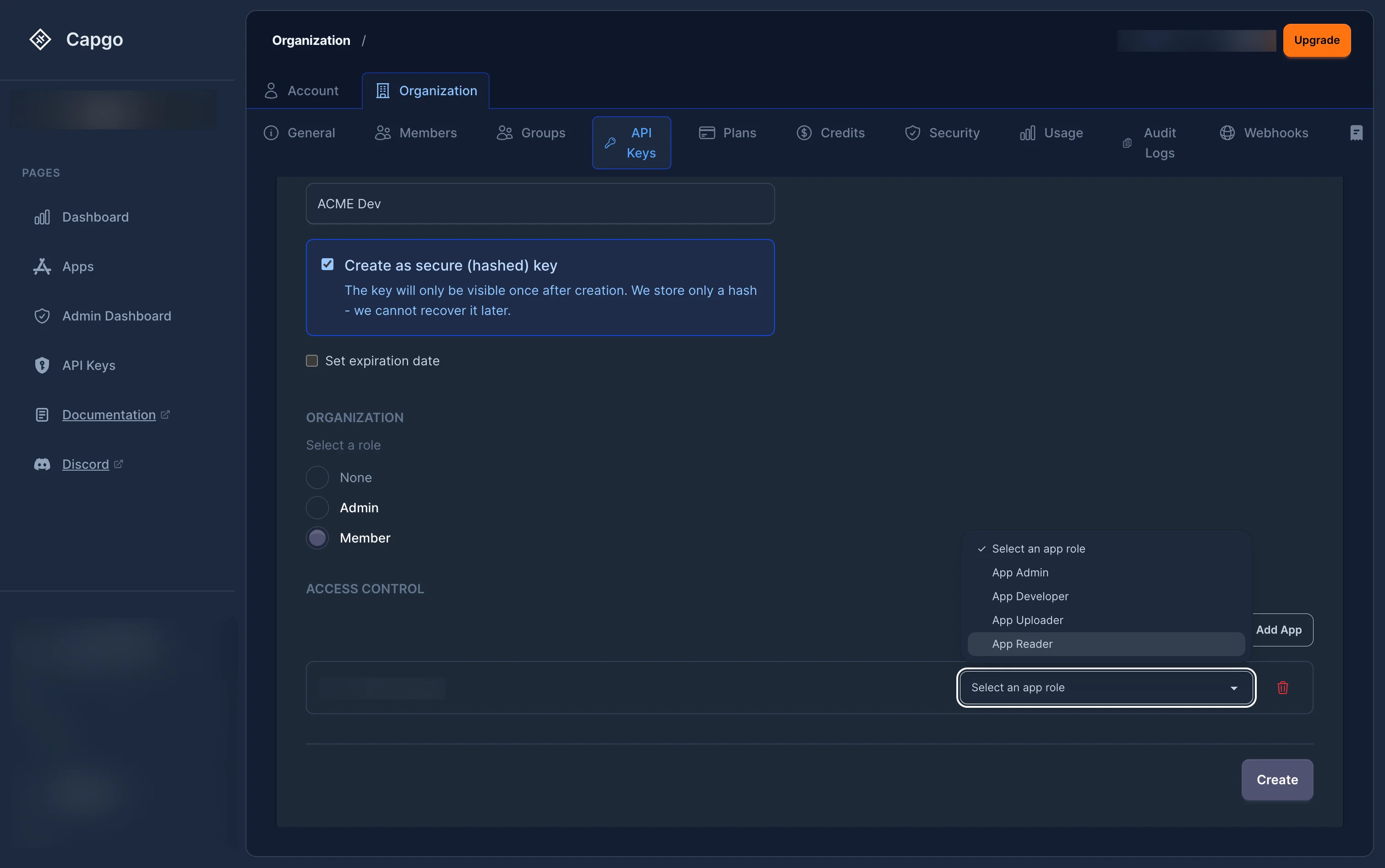

API se utilizan claves para autenticar solicitudes a la Capgo API. Las claves son específicas de la organización y se pueden asignar roles de control de acceso basado en rol para un control de acceso fino. Cada clave también puede tener una fecha de caducidad opcional y puede crearse como una "clave segura" (hashada) donde el valor en texto plano solo se muestra una vez.

Usando una clave API

Sección titulada “Usando una API clave”Pasa tu API clave en la x-api-key cabecera de cada solicitud:

curl -H "x-api-key: YOUR_API_KEY" https://api.capgo.app/...La authorization cabecera también se acepta, pero está principalmente destinada a tokens JWT. Cuando el valor es una clave API formateada como UUID, funciona, pero x-api-key es la cabecera recomendada para todos los tipos de claves (incluidas claves seguras/hasheadas).

Permisos de RBAC

Sección titulada “Permisos de RBAC”API claves utilizan el mismo sistema de control de acceso basado en roles (RBAC) que las cuentas de usuario. Al crear o administrar claves a través de la aplicación web, asignas roles a dos niveles:

- Rol de organización — Define la clave de permisos base para toda la organización (por ejemplo

org_admin,org_member). - Roles de aplicación — Permisos opcionales por aplicación (por ejemplo

app_admin,app_developer,app_uploader,app_reader).

Si una clave API tiene vinculaciones de roles explícitas, solo se evalúan esas vinculaciones para comprobaciones de permisos. Los permisos personales del propietario de la clave no se heredan de la clave.

Claves Seguras (Hasheadas)

Sección titulada “Llaves (Hash) Seguras”Cuando se crea una llave segura, el servidor genera el material de la llave y devuelve el valor en texto plano una vez. Solo se almacena una hash. Esto significa:

- La llave en texto plano no se puede recuperar después de la creación.

- La regeneración produce una nueva llave en texto plano (mostrada una vez) y actualiza la hash almacenada.

- Se recomiendan las llaves hashadas para el uso en producción.

Algunas organizaciones imponen llaves hashadas mediante la enforce_hashed_api_keys política de la organización.

Vencimiento

Sección titulada “Vencimiento”Las llaves pueden tener una fecha de vencimiento opcional. Las llaves vencidas se rechazan en el nivel de verificación de permisos.

Las políticas de la organización pueden imponer:

- Expiración obligatoria (

require_apikey_expiration) — Todas las nuevas claves deben tener una fecha de vencimiento. - TTL máximo (

max_apikey_expiration_days) — La fecha de vencimiento no puede ser más allá de N días desde ahora.

Prácticas de seguridad recomendadas

Sección titulada “Prácticas de seguridad recomendadas”- Principio de Menor Privilegio: Asigna el rol más restrictivo que aún permita que tu integración funcione

- : Regenera tus __CAPGO_KEEP_0__ claves periódicamente utilizando la característica de regeneración: Rotate your API keys periodically using the regenerate feature

- Principio de Menor Privilegio: Almacene las API claves de manera segura y nunca las comunique a control de versiones

- Use Keys con Hash: Cree claves seguras (hash) para integraciones de producción

- Vencimiento: Establezca siempre una fecha de vencimiento en las claves utilizadas para acceso temporal o CI/CD

- Restricciones de Ámbito: Restrinja las claves a aplicaciones específicas con el rol mínimo requerido

Uso Común

Sección titulada “Uso Común”- Integración CI/CD: Cree claves con ámbito específico para aplicaciones con

app_uploaderoapp_developerrol y establecer una fecha de caducidad - Automatización de Despliegue: Utilice claves con el

app_developerrol para scripts de despliegue automatizados - Herramientas de Monitoreo: Crea claves con el

app_readerrol para integraciones de monitoreo externas - Acceso Administrativo: Utilice claves con el

org_adminrol con moderación para herramientas administrativas - Integraciones de Terceros: Crea claves restringidas a aplicaciones específicas con el rol mínimo requerido