Sicurezza dell'organizzazione

Copia un prompt di configurazione con i passaggi di installazione e la guida markdown completa per questo plugin.

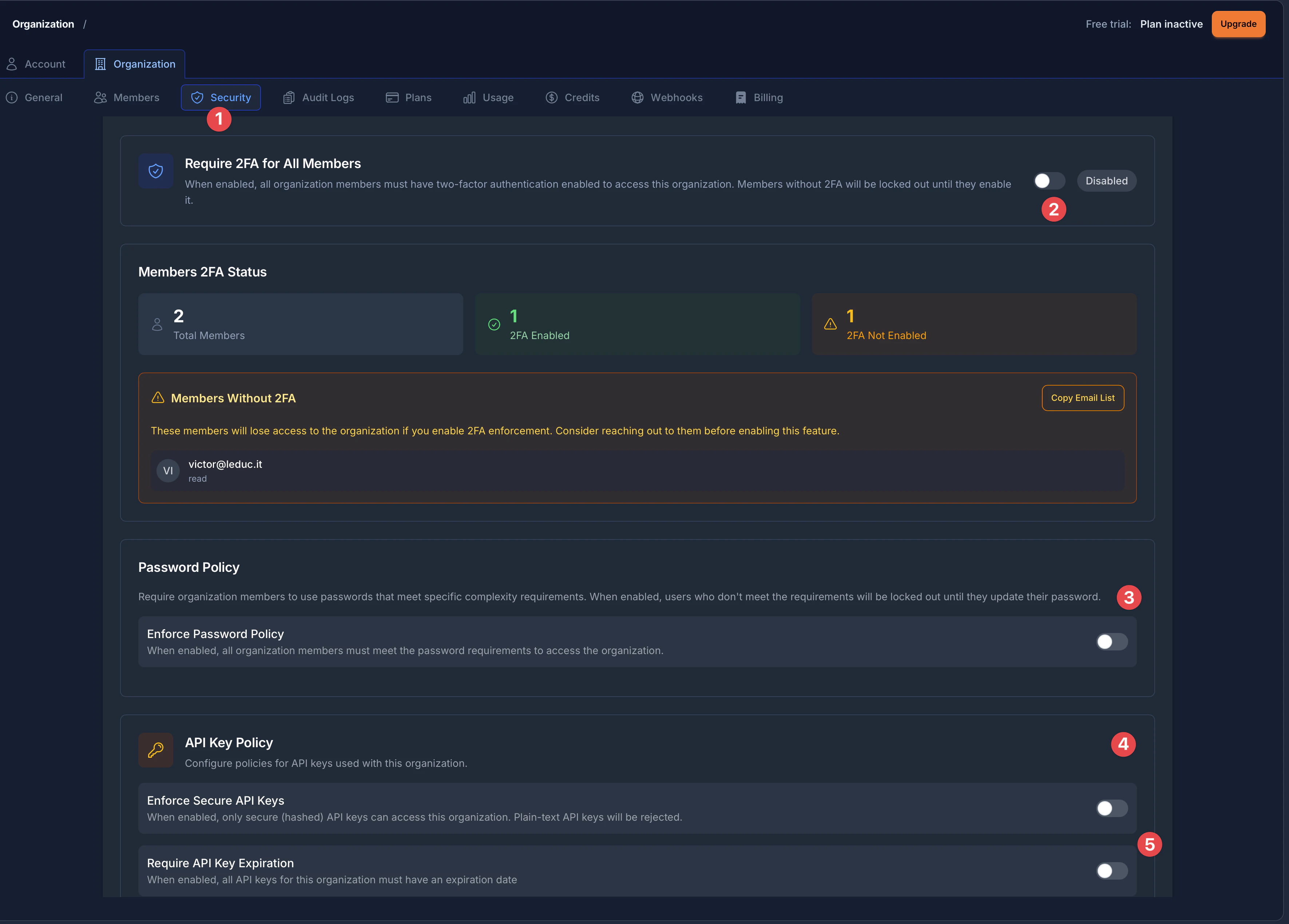

Capgo fornisce controlli di sicurezza completi che consentono agli amministratori delle organizzazioni di applicare politiche di sicurezza su tutti i membri. Queste funzionalità aiutano a soddisfare i requisiti di conformità, a proteggere i dati sensibili e a mantenere una posizione di sicurezza solida.

Panoramica

Sezione intitolata “Panoramica”Le impostazioni di sicurezza dell'organizzazione consentono agli amministratori super di configurare:

- L'attivazione obbligatoria dell'autenticazione a due fattori (2FA) Politica delle password

- - Imporre requisiti di complessità per le password - Imporre requisiti di complessità per le password

- API Chiave di sicurezza - Imposta le chiavi API sicure e le politiche di scadenza

- SSO (solo per l'Enterprise) - Single sign-on SAML 2.0 per il tuo dominio. Disponibile nel piano Enterprise. Vedi Guida di configurazione SSO.

La pagina di sicurezza è organizzata in sezioni chiaramente etichettate:

- Tabella di sicurezza - Accedi a tutte le impostazioni di sicurezza dal pannello di impostazioni dell'organizzazione

- Richiesta di autenticazione a due fattori - Attiva e visualizza lo stato per le richieste di autenticazione a due fattori

- Politica delle password - Regola la complessità delle password per i membri dell'organizzazione

- API Policy di chiave - Impostazioni per chiavi API sicure e requisiti di scadenza

- API Scadenza della chiave - Controlla se le chiavi API devono avere date di scadenza

Accesso alle Impostazioni di Sicurezza

Sezione intitolata “Accesso alle Impostazioni di Sicurezza”- Naviga alle impostazioni della tua organizzazione cliccando su Impostazioni nel riquadro laterale

- Clicca sul pulsante Organizzazione in alto nella pagina delle impostazioni

- Seleziona il pulsante Security dalla barra di navigazione dell'organizzazione (sottolineato con un'icona di scudo)

Due-Fattori di Autenticazione (2FA) Enforcement

Sezione intitolata “Due-Fattori di Autenticazione (2FA) Enforcement”La gestione dei due fattori di autenticazione richiede a tutti i membri dell'organizzazione di avere abilitata l'autenticazione a due fattori sulle loro account. Ciò aggiunge un importante strato di sicurezza richiedendo sia una password che una verifica code.

Cosa Succede Quando è Attivato il 2FA

Sezione intitolata “Cosa Succede Quando è Attivato il 2FA”- I membri senza 2FA sono bloccati immediatamente dalla visualizzazione degli app dell'organizzazione

- Sia la dashboard web che CLI applicano questo requisito

- I nuovi membri devono abilitare il 2FA prima di poter accedere alle risorse dell'organizzazione

- Il sistema traccia in tempo reale quali membri hanno abilitato il 2FA

Capire il Pannello di Stato del 2FA

Sezione intitolata “Capire il Pannello di Stato del 2FA”La pagina di Sicurezza visualizza un quadro completo Stato 2FA dei Membri pannello che mostra:

- Totale Membri - Il numero totale di membri nella tua organizzazione

- 2FA Abilitato (indicatore verde) - Membri che hanno abilitato con successo l'autenticazione a due fattori

- 2FA Non Abilitato (indicatore di avviso arancione) - Membri che ancora devono configurare il 2FA

Quando i membri non hanno abilitato il 2FA, appaiono in un Membri Senza 2FA box di avviso. Questo box mostra:

- L'indirizzo email di ogni membro e il loro ruolo nell'organizzazione

- A Copia Elenco Email tasto per copiare velocemente tutte le email interessate per la comunicazione

Abilita l'Esecuzione della Verifica a Due Fattori

Sezione intitolata “Abilita l'Esecuzione della Verifica a Due Fattori”- Naviga a Impostazioni dell'Organizzazione > Sicurezza

- Trova il Richiedi la Verifica a Due Fattori per Tutti i Membri sezione in cima alla pagina

- Verifica lo Stato 2FA dei Membri pannello per vedere quali membri saranno interessati

- Se ci sono membri senza 2FA, utilizzare il Copia Elenco Email tasto per avvisarli prima di abilitare

- Alternare lo spuntone accanto a Richiedi 2FA per tutti i membri per abilitare l'attuazione

- Lo spuntone mostrerà Disabilitato o Abilitato lo stato di abilitazione/disabilitazione sul lato destro

CLI Supporto per l'attivazione obbligatoria della 2FA

Sezione intitolata "CLI Supporto per l'attivazione obbligatoria della 2FA"Puoi anche gestire l'attivazione obbligatoria della 2FA tramite il CLI:

# Enable 2FA enforcementnpx @capgo/cli organization set YOUR_ORG_ID --enforce-2fa

# Disable 2FA enforcementnpx @capgo/cli organization set YOUR_ORG_ID --no-enforce-2fa

# Check member 2FA statusnpx @capgo/cli organization members YOUR_ORG_IDPer informazioni dettagliate sull'attuazione della verifica a due fattori, vedere il Guida all'attuazione della verifica a due fattori.

Politica della password

Sezione intitolata “Politica della password”Le politiche della password consentono di attuare requisiti di complessità della password per tutti i membri dell'organizzazione. Quando la password di un membro non soddisfa i requisiti della politica, il membro deve aggiornare la propria password prima di accedere alle risorse dell'organizzazione.

La sezione Politica della password (indicata con l'indicatore 3 in l'immagine di panoramica) fornisce un semplice toggle per attuare i requisiti di password all'interno dell'organizzazione.

Come funziona la Politica della password

Sezione intitolata “Come funziona la Politica della password”Quando abiliti la politica della password:

- Tutti i membri dell'organizzazione devono soddisfare i requisiti di complessità della password

- Gli utenti che non soddisfano i requisiti saranno bloccati fino a quando non aggiornano la propria password

- La politica si applica a tutti i membri indipendentemente dal loro ruolo

Abilita la politica delle password

Sezione intitolata “Abilita la politica delle password”- Vai a Impostazioni dell'organizzazione > Sicurezza

- Scorrere verso il basso per trovare la Politica delle password sezione

- Leggi la descrizione: “Richiedi ai membri dell'organizzazione di utilizzare password che soddisfano specifiche esigenze di complessità”

- Attiva la Politica delle password opzione per abilitarla

- La descrizione del pulsante di commutazione afferma: “Quando abilitato, tutti i membri dell'organizzazione devono soddisfare le richieste di password per accedere all'organizzazione”

Requisiti di Password Disponibili

Sezione intitolata “Requisiti di Password Disponibili”| Impostazione | Descrizione | Intervallo |

|---|---|---|

| Lunghezza Minima | Numero minimo di caratteri richiesti | 6-128 caratteri |

| Richiedi Maiuscole | La password deve contenere almeno una lettera maiuscola (A-Z) | On/Off |

| Richiedi Numero | La password deve contenere almeno un numero (0-9) | On/Off |

| Richiedi Carattere Speciale | La password deve contenere almeno un carattere speciale (!@#$%^&* ecc.) | On/Off |

Tracciamento della conformità degli iscritti

Sezione intitolata “Tracciamento della conformità degli iscritti”Quando una politica di password è attiva, puoi monitorare la conformità:

- Totale Iscritti: Numero di iscritti nella tua organizzazione

- Conformi: Membri con le password che soddisfano i requisiti della politica

- Non Conformi: Membri che devono aggiornare le loro password

I membri non conformi sono elencati con le loro indirizzi email. Puoi copiare l'elenco email per avvisarli sulla politica e sulle modifiche password richieste.

Linee guida per le politiche delle password

Sottosezione intitolata “Linee guida per le politiche delle password”- Inizia con requisiti ragionevoli: Un minimo di 10-12 caratteri con maiuscole e minuscole e numeri fornisce una buona sicurezza senza essere troppo restrittivo

- Comunica le modifiche: Avvisa il tuo team prima di abilitare nuove richieste di password

- Consenti un tempo di transizione: Dà ai membri del team il tempo di aggiornare le loro password

- Considera i manager delle password: Raccomanda ai membri del team di utilizzare i manager delle password per generare e memorizzare password forti

API Chiave di Sicurezza

Sottosezione intitolata “API Chiave di Sicurezza”Capgo fornisce due controlli di sicurezza per le API chiavi: l'obbligo di utilizzare chiavi API sicure (hashate) e la richiesta di date di scadenza. La sezione della politica della API Chiave è identificata da un'icona di una chiave. 4 Imposta Chiavi __CAPGO_KEEP_0__ Sicure

Sottosezione intitolata “Imposta Chiavi API Sicure”

La prima opzione nella sezione della politica della API Chiave èThe first option in the API Key Policy section is Enforce Secure API Chiavi. Quando abilitato, questo impostazione richiede tutte le API chiavi nella tua organizzazione per essere create utilizzando il formato sicuro/hasato.

Le chiavi API hasate sono più sicure perché:

- Il valore della chiave reale non viene mai memorizzato sui nostri server

- Soltanto tu (e i tuoi sistemi) hai accesso alla chiave completa

- Anche se il nostro database fosse compromesso, le tue chiavi non potrebbero essere utilizzate

The toggle description states: “When enabled, only secure (hashed) API keys can access this organization. Plain-text API keys will be rejected.”

Abilitare Chiavi API Sicure

Sottosezione intitolata “Abilitare Chiavi API Sicure”- Vai a Impostazioni dell'organizzazione > Sicurezza

- Scorri verso il basso per trovare il API Policy delle chiavi sezione (cerca l'icona della chiave)

- Trova la Attiva la sicurezza delle chiavi API interruttore

- Attiva l'interruttore per abilitare la sicurezza delle chiavi API

- Le chiavi esistenti non sono interessate; la politica si applica alla creazione di nuove chiavi

API Policy di scadenza delle chiavi

Sezione intitolata “API Policy di scadenza delle chiavi”La seconda opzione (indicata con l'indicatore 5 nell'immagine di panoramica) Richiedi API Scadenza della chiavePuoi richiedere che tutte le API chiavi abbiano una data di scadenza, limitando il loro periodo di validità.

Questa è una pratica di sicurezza raccomandata che:

- Limita la finestra di esposizione se una chiave è compromessa

- Assicura la rotazione regolare delle chiavi

- Aiuta a soddisfare i requisiti di conformità per la gestione delle credenziali

La descrizione del pulsante a scelta multipla afferma: “Quando abilitato, tutte le API chiavi per questa organizzazione devono avere una data di scadenza”

Configurazione della politica di scadenza

Sezione intitolata “Configurazione della politica di scadenza”- Vai a Impostazioni dell'organizzazione > Sicurezza

- Trova il API Chiave di Politica sezione

- Localizza la Richiedi API Chiave di Scadenza interruttore (sotto Imposta chiavi sicure API)

- Attiva lo switch per abilitare la richiesta di scadenza

- Una volta abilitato, imposta il Massimo giorni di scadenza (1-365 giorni)

- Ciò limita a quanto lontano possono essere impostate le date di scadenza

- Esempio: Impostare 90 giorni significa che le chiavi possono scadere al massimo 90 giorni dalla creazione

Politiche consigliate per le API Chiavi

Sezione intitolata “Politiche consigliate per le API Chiavi”| Utilizzo | Chiavi sicure | Scadenza | __CAPGO_KEEP_0__ Giorni Massimi |

|---|---|---|---|

| Sviluppo | Consigliato | Facoltativo | 30-90 |

| Pipelines CI/CD | Richiesto | Richiesto | 90-180 |

| Produzione | Richiesto | Richiesto | 30-90 |

| Impresa/Conformità | Richiesto | Richiesto | 30-60 |

Conformità e auditing

Sezione intitolata “Conformità e auditing”Le funzionalità di sicurezza dell'organizzazione aiutano a soddisfare i vari requisiti di conformità:

| Standard | Caratteristiche pertinenti |

|---|---|

| SOC 2 | La gestione delle chiavi, le politiche dei password e la gestione delle API misure di controllo |

| ISO 27001 | Tutte le funzionalità di sicurezza aiutano a dimostrare il controllo degli accessi |

| HIPAA | Autenticazione forte e gestione degli accessi |

| GDPR | La protezione dei dati attraverso i controlli di accesso |

| PCI DSS | L'autenticazione a più fattori, password sicure |

Monitoraggio dello stato di conformità

Sezione intitolata “Monitoraggio dello stato di conformità”La dashboard di sicurezza fornisce una visibilità in tempo reale su:

- Quanti membri hanno abilitato la verifica a due fattori

- La conformità della politica delle password all'interno dell'organizzazione

- API chiave di adozione della sicurezza

Utilizzare la funzione “Copia lista di email” per esportare facilmente le liste dei membri non conformi per una comunicazione mirata

Risoluzione dei problemi

Sezione intitolata “Risolvere i problemi””Access Denied: Security policy not met”

Politica di sicurezza non soddisfatta”Sezione intitolata “ non soddisfatta””Problema

: Un membro non può accedere all'organizzazione.:

- Soluzioni Verifica se l'autenticazione a due fattori è attiva - il membro deve

- abilitare l'autenticazione a due fattori

- Verifica se la politica di password è attiva - il membro deve aggiornare la propria password

Verifica lo stato di conformità del membro nel dashboard di sicurezza

Non è possibile abilitare le funzionalità di sicurezzaProblema: I toggoli di sicurezza sono disabilitati o non rispondono.

Soluzioni:

- Assicurati di avere il ruolo di super_admin nel tuo organizzazione

- Controlla la tua connessione di rete

- Prova a ricaricare la pagina

- Contatta il supporto se il problema persiste

API la creazione della chiave fallisce

Sezione intitolata “API la creazione della chiave fallisce”Problema: Non è possibile creare nuovi API chiavi.

Solutions:

- Se le chiavi sicure sono obbligatorie, assicurati di utilizzare il flusso di creazione di chiavi sicure

- Se è richiesta la scadenza, imposta una data di scadenza all'interno del range consentito

- Controlla le impostazioni del massimo numero di giorni di scadenza