Organisations-Sicherheit

Eine Einrichtungsvorlage mit den Installationsanweisungen und der vollständigen Markdown-Dokumentation für diesen Plugin kopieren.

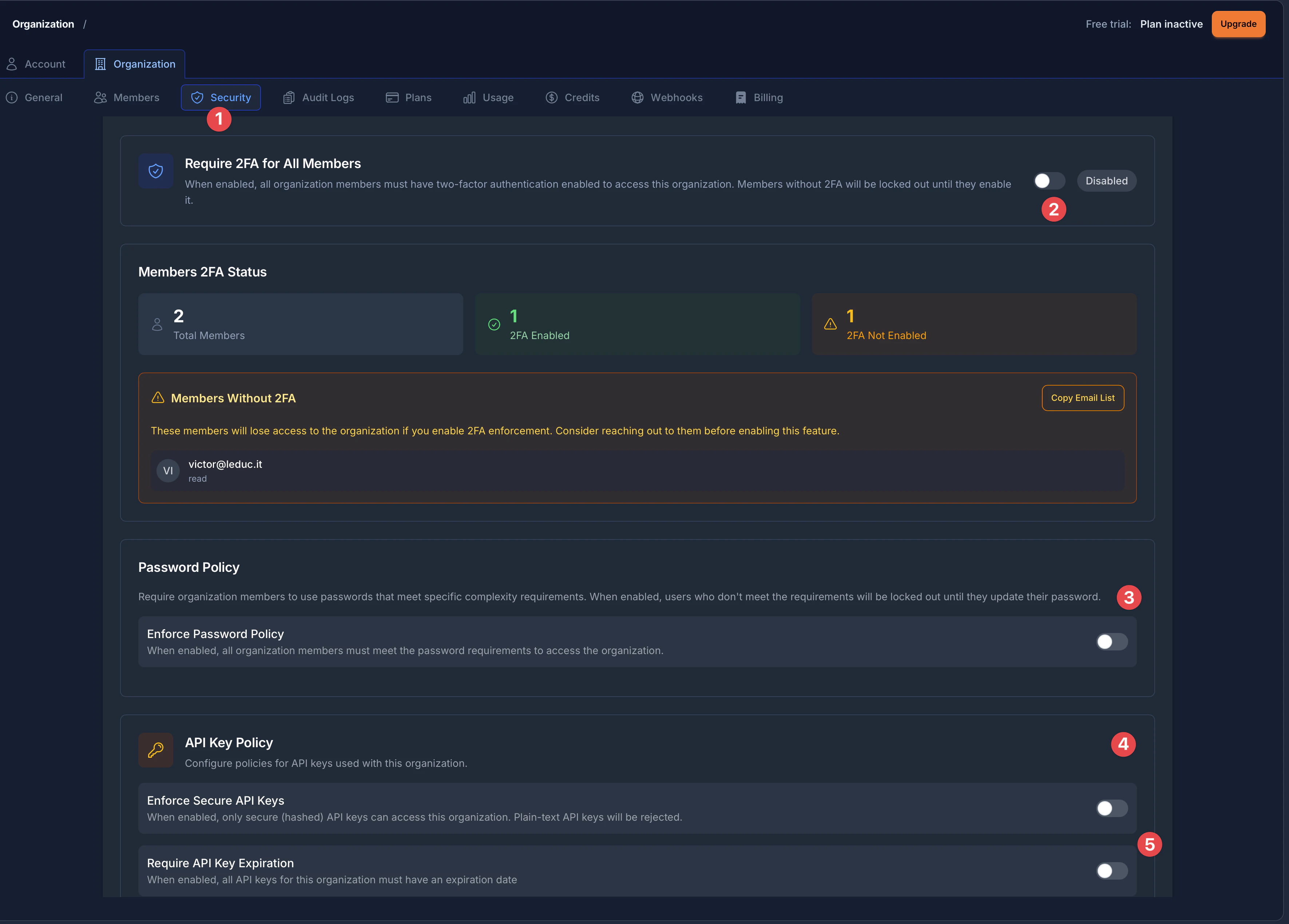

Capgo bietet umfassende Sicherheitskontrollen, die es Organisationen ermöglichen, Sicherheitsrichtlinien für alle Mitglieder durchzusetzen. Diese Funktionen helfen Ihnen, Complianceanforderungen zu erfüllen, sensiblen Daten zu schützen und eine starke Sicherheitsposition zu wahren.

Übersicht

Überschrift „Übersicht“Die Organisationssicherheitseinstellungen ermöglichen es Super-Admins, die folgenden Einstellungen zu konfigurieren:

- Zwei-Faktor-Authentifizierung (2FA)-Erforderlichkeit - Erfordern Sie, dass alle Mitglieder 2FA aktivieren

- Passwortrichtlinie - Legen Sie die Komplexitätsanforderungen für Passwörter fest

- API Schlüsselsicherheit - Sichere API-Schlüssel durchsetzen und Ablaufdatenpolitiken

- SSO (nur Enterprise) - SAML 2.0-Einmalanmeldung für Ihr Unternehmen. Verfügbar auf der Enterprise-Plan. Siehe SSO-Einrichtungsanleitung.

Die Sicherheitsseite ist in klar benannten Abschnitten organisiert:

- Sicherheitstaste - Zugriff auf alle Sicherheitseinstellungen vom Organisations-Einstellungen-Sidebar

- 2FA-Erzwungenerichtlinie - Schaltfläche und Statusanzeige für die Zwei-Faktor-Authentifizierungsanforderungen

- Passwortrichtlinie - Passwortkomplexitätsregeln für Organisationsteilnehmer konfigurieren

- API Schlüsselpolitik - Einstellungen für sichere API-Schlüssel und Ablaufdaten

- API-Schlüsselablauf - Steuern, ob API-Schlüssel Ablaufdaten haben müssen

Sicherheitseinstellungen

Abschnitt mit dem Titel „Sicherheitseinstellungen zugreifen“- Navigieren Sie zu Ihren Organisationseinstellungen, indem Sie auf Einstellungen im Seitenleisten

- Klicken Sie auf die Organisation Registerkarte oben auf der Einstellungsseite

- Wählen Sie die Sicherheit Registerkarte aus der Organisation-Navigation-Leiste (hervorgehoben mit einem Schild-Symbol)

Zwei-Faktor-Authentifizierung (2FA)-Einsatz

Abschnitt mit dem Titel “Zwei-Faktor-Authentifizierung (2FA)-Einsatz”Die 2FA-Einsatz erfordert, dass alle Organisationsteilnehmer eine zweifaktor-Authentifizierung auf ihren Konten aktiviert haben. Dies fügt einem kritischen Sicherheitslevel hinzu, indem sowohl ein Passwort als auch eine Verifizierung code erforderlich sind.

Was passiert, wenn die 2FA-Einstellung aktiviert ist

Abschnitt mit dem Titel „Was passiert, wenn die 2FA-Einstellung aktiviert ist“- Mitglieder ohne 2FA sind unmittelbar blockiert vom Zugriff auf Organisationen-Apps

- Beide das Web-Dashboard und CLI setzen diese Anforderung durch

- Neue Mitglieder müssen die 2FA-Einstellung vorher aktivieren, bevor sie Zugriff auf Organisationen-Ressourcen haben

- Das System verfolgt in Echtzeit, welche Mitglieder die 2FA-Einstellung aktiviert haben

Verständnis des 2FA-Status-Panel

Abschnitt mit dem Titel „Verständnis des 2FA-Status-Panel“Die Sicherheitsseite zeigt eine umfassende Mitglieder 2FA-Status Panel, das Folgendes anzeigt:

- Gesamtmitglieder - Die Gesamtzahl der Mitglieder in Ihrer Organisation

- 2FA Aktiviert (grüner Indikator) - Mitglieder, die erfolgreich die Zwei-Faktor-Authentifizierung aktiviert haben

- 2FA Nicht Aktiviert (orangener Warnhinweis) - Mitglieder, die noch die Einrichtung von 2FA vornehmen müssen

Wenn Mitglieder 2FA nicht aktiviert haben, erscheinen sie in einem Mitglieder ohne 2FA Warnbox. Diese Box zeigt:

- Jedes Mitglieds E-Mail-Adresse und ihre Rolle in der Organisation

- A E-Mail-Liste kopieren Schaltfläche zum schnellen Kopieren aller betroffenen E-Mail-Adressen für Kommunikation

Zwei-Faktor-Authentifizierung (2FA) aktivieren

Abschnitt mit dem Titel „Zwei-Faktor-Authentifizierung (2FA) aktivieren“- Zurück zur Übersicht Organisations-Einstellungen > Sicherheit

- Suchen Sie nach dem Zwei-Faktor-Authentifizierung für alle Mitglieder anfordern Abschnitt am oberen Ende der Seite

- Überprüfen Sie die Mitglieder 2FA-Status Übersicht, um zu sehen, welche Mitglieder betroffen sein werden

- Wenn es Mitglieder ohne 2FA gibt, verwenden Sie den __CAPGO_KEEP_0__ Button, um sie vor der Aktivierung zu benachrichtigen

- Klicken Sie auf den __CAPGO_KEEP_1__ Schalter, um die Durchsetzung zu aktivieren

- Der Schalter zeigt auf der rechten Seite __CAPGO_KEEP_2__ oder __CAPGO_KEEP_3__ Status an

CLI Unterstützung für 2FA-Erzwängung

Abschnitt mit dem Titel „CLI Unterstützung für 2FA-Erzwängung“Du kannst die 2FA-Erzwängung auch über den CLI:

# Enable 2FA enforcementnpx @capgo/cli organization set YOUR_ORG_ID --enforce-2fa

# Disable 2FA enforcementnpx @capgo/cli organization set YOUR_ORG_ID --no-enforce-2fa

# Check member 2FA statusnpx @capgo/cli organization members YOUR_ORG_IDFür detaillierte Informationen zur 2FA-Ersetzung, sehen Sie sich das 2FA-Ersetzungshandbuch.

Passwortrichtlinie

Abschnitt mit dem Titel „Passwortrichtlinie“Passwortrichtlinien ermöglichen Ihnen, Komplexitätsanforderungen für alle Mitglieder der Organisation festzulegen. Wenn ein Mitglied sein Passwort nicht den Richtlinienanforderungen entspricht, müssen sie ihr Passwort vor dem Zugriff auf Organisationen-Ressourcen aktualisieren.

Der Abschnitt Passwortrichtlinie (gekennzeichnet mit dem Indikator 3 in der Übersichtsabbildung) bietet einen einfachen Schalter, um Passwortanforderungen für Ihre Organisation zu aktivieren.

Wie funktioniert die Passwortrichtlinie?

Abschnitt mit dem Titel „Wie funktioniert die Passwortrichtlinie?“Wenn Sie die Passwortrichtlinie aktivieren:

- Alle Mitglieder der Organisation müssen den Komplexitätsanforderungen entsprechen

- Benutzer, die nicht den Anforderungen entsprechen, werden bis zum Update ihres Passworts ausgelöst.

- Die Richtlinie gilt für alle Mitglieder, unabhängig von ihrer Rolle

Passwortrichtlinie aktivieren

Abschnitt mit dem Titel “Passwortrichtlinie aktivieren”- Zu Organisations-Einstellungen > Sicherheit

- Scrollen Sie nach unten, um die Passwortrichtlinie Abschnitt

- Lesen Sie die Beschreibung: “Erzwingen Sie, dass Organisationenmitglieder Passwörter verwenden, die bestimmte Komplexitätsanforderungen erfüllen”

- Schalten Sie das Passwortrichtlinie durchsetzen Schaltwerk zum Aktivieren an

- Die Schaltbeschreibung lautet: „Wenn aktiviert, müssen alle Organisationsteilnehmer die Passwortsicherheitsanforderungen erfüllen, um auf die Organisation zuzugreifen“

Verfügbare Passwortsicherheitsanforderungen

Abschnitt mit dem Titel „Verfügbare Passwortsicherheitsanforderungen“| Einstellung | Beschreibung | Bereich |

|---|---|---|

| Mindestlänge | Mindestanzahl an Zeichen erforderlich | 6-128 Zeichen |

| Großbuchstaben erforderlich | Das Passwort muss mindestens einen Großbuchstaben (A-Z) enthalten | An/aus |

| Benötigt Zahl | Das Passwort muss mindestens einen Ziffer (0-9) enthalten. | An/Aus |

| Benötigt Spezielles Zeichen | Das Passwort muss mindestens ein spezielles Zeichen (!@#$%^&* etc.) enthalten. | An/ Aus |

Mitglieder-Komplianz-Überwachung

Wenn ein Passwort-Policy aktiv ist, können Sie die Komplianz überwachen:Gesamt-Mitglieder

- : Anzahl der Mitglieder in Ihrer OrganisationEinhaltung

- Einhaltung: Mitglieder deren Passwörter den Richtlinien entsprechen

- Nicht-Kompliant: Mitglieder die ihr Passwort ändern müssen

Mitglieder, die nicht den Richtlinien entsprechen, werden mit ihren E-Mail-Adressen aufgelistet. Sie können die E-Mail-Liste kopieren, um sie über die Richtlinien und die erforderlichen Passwortänderungen zu informieren.

Best Practices für Passwort-Richtlinien

Abschnitt mit dem Titel “Best Practices für Passwort-Richtlinien”- Mit einer vernünftigen Anforderung beginnen: Ein Minimum von 10-12 Zeichen mit gemischten Groß- und Kleinschreibung und Zahlen bietet eine gute Sicherheit ohne zu sehr restriktiv zu sein

- Kommunikation von Änderungen: Benachrichtige deine Teammitglieder, bevor du neue Passworrderfordernisse aktivierst

- Zeit für Übergang: Gib deinen Teammitgliedern Zeit, ihre Passwörter zu aktualisieren

- Passwort-Manager berücksichtigen: Empfehle deinen Teammitgliedern, Passwort-Manager zu verwenden, um starke Passwörter zu generieren und zu speichern

API-Sicherheit

Sektion mit dem Titel “API-Sicherheit”Capgo bietet zwei Sicherheitskontrollen für API-Schlüssel: die Durchsetzung sicherer (gehashter) API-Schlüssel und die Anforderung von Ablaufdaten. Die API-Sicherheitsrichtlinie für Capgo-Schlüssel (gekennzeichnet mit einem Schlüsselsymbol 4 in der Übersichtsabbildung) wird durch einen Schlüssel identifiziert.

Sichere API-Schlüssel durchsetzen

Sektion mit dem Titel “Sichere API-Schlüssel durchsetzen”Die erste Option in der API-Sicherheitsrichtlinie ist Sichere API Schlüssel durchsetzen. Wenn aktiviert, wird diese Einstellung alle API-Schlüssel in Ihrer Organisation erfordern, die mit der sicheren/gesicherten Format erstellt werden.

API-Schlüssel im gesicherten Format sind sicherer, weil:

- Der tatsächliche Schlüsselwert wird nie auf unseren Servern gespeichert

- Nur Sie (und Ihre Systeme) haben Zugriff auf den vollständigen Schlüssel

- Even wenn unsere Datenbank kompromittiert wäre, könnten Ihre Schlüssel nicht verwendet werden

Die Beschreibung des Schalters besagt: „Wenn aktiviert, können nur sichere (gesicherte) API-Schlüssel auf diese Organisation zugreifen. API-Schlüssel im Klartext werden abgelehnt.“

Sichere API-Schlüssel aktivieren

Sektion mit dem Titel „Sichere API-Schlüssel aktivieren“- Gehe zu Organisations-Einstellungen > Sicherheit

- Rutsche nach unten, um die API-Sicherheitsrichtlinie Abschnitt (suche nach dem Schlüsselsymbol)

- Finde die Sichere API-Schlüssel durchsetzen Schaltfläche

- Schalte die Schaltfläche um, um die sichere API-Schlüssel-Erzwungeneinstellung zu aktivieren

- Bestehende Schlüssel werden nicht beeinflusst; die Richtlinie gilt für neue Schlüssel

API-Schlüsselablaufzeit

Abschnitt mit dem Titel „API-Schlüsselablaufzeit“Die zweite Option (mit Indikator markiert, 5 im Überblicksbild dargestellt Benötigen Sie API SchlüsselauslaufenSie können alle API-Schlüssel verlangen, einen Ablaufdatum zu haben, was ihre Gültigkeitsdauer begrenzt.

Dies ist eine Sicherheitsbest Practice, die:

- Die Auslauffrist begrenzt, wenn ein Schlüssel kompromittiert ist

- Sorgt für regelmäßige Schlüsselrotation

- Hilft bei der Einhaltung von Vorschriften für die Verwaltung von Anmeldeinformationen

Die Schaltflächentext lautet: „Wenn aktiviert, müssen alle API-Schlüssel für diese Organisation ein Ablaufdatum haben“

Ablaufdatum-Konfiguration

Abschnitt mit dem Titel „Ablaufdatum-Konfiguration“- Gehe zu Organisations-Einstellungen > Sicherheit

- Finden Sie das API-Schlüsselpolitik Abschnitt

- Ort des Erfordern Sie API-Schlüsselablauf Schaltfläche (unten Enforce Secure API-Schlüssel)

- Schalten Sie das Schaltwerk ein, um die Ablaufanforderung zu aktivieren

- Einmal aktiviert, setzen Sie das Maximale Ablauftage (1-365 Tage)

- Dies begrenzt, wie weit in die Zukunft Ablaufdaten gesetzt werden können

- Beispiel: Die Einstellung von 90 Tagen bedeutet, dass Schlüssel höchstens 90 Tage nach der Erstellung ablaufen können

Empfohlene API-Schlüsselpolitiken

Abschnitt mit dem Titel „Empfohlene API-Schlüsselpolitiken“| Verwendungsfall | Sichere Schlüssel | Ablauf | Max Tage |

|---|---|---|---|

| Entwicklung | Empfohlen | Optional | 30-90 |

| CI/CD Pipelines | Erforderlich | Erforderlich | 90-180 |

| Produktion | Erforderlich | Erforderlich | 30-90 |

| Unternehmen/Kompliance | Erforderlich | Erforderlich | 30-60 |

Kontrollen und Auditierung

Abschnitt mit dem Titel “Kontrollen und Auditierung”Die Sicherheitsfunktionen der Organisation helfen Ihnen, verschiedene Anforderungen an die Einhaltung zu erfüllen:

| Standard | Relevante Funktionen |

|---|---|

| SOC 2 | 2FA-Erzwungen, Passwortrichtlinien, API-Sicherheitskontrollen |

| ISO 27001 | Alle Sicherheitsfunktionen helfen dabei, die Zugriffskontrolle zu demonstrieren |

| HIPAA | Starke Authentifizierung und Zugriffsverwaltung |

| DSGVO | Durch Zugriffssteuerungen erfolgt die Datenschutzmaßnahmen |

| PCI DSS | Zweifaktor-Authentifizierung, starke Passwörter |

Überwachung des Compliance-Status

Abschnitt mit dem Titel “Überwachung des Compliance-Status”Das Security-Dashboard bietet Echtzeit-Übersicht in:

- Wie viele Mitglieder haben 2FA aktiviert

- Übereinstimmung der Passwortpolitik innerhalb Ihrer Organisation

- API Schlüsselsicherheitsadoption

Verwenden Sie das Feature “Kopieren Sie die E-Mail-Liste” um Listen von nicht konformen Mitgliedern für gezielte Kommunikation leicht zu exportieren.

Fehlersuche

Abschnitt mit dem Titel „Fehlersuche“”Access Denied: Security policy not met”

: Sicherheitsrichtlinie nicht erfüllt“Abschnitt mit dem Titel „ nicht erfüllt“Problem

: Ein Mitglied kann die Organisation nicht zugreifen.:

- Lösungen Überprüfen Sie, ob die 2-Faktor-Authentifizierung aktiviert ist - das Mitglied muss

- 2-Faktor-Authentifizierung aktivieren

- Überprüfen Sie, ob die Passwortrichtlinie aktiviert ist - das Mitglied muss ihr Passwort aktualisieren

Überprüfen Sie den Sicherheitsstatus des Mitglieds im Sicherheitsdashboard

Sicherheitsfunktionen aktivieren könnenProblem: Sicherheitstaster sind deaktiviert oder antworten nicht.

Lösungen:

- Stellen Sie sicher, dass Sie über den "super_admin"-Rollen in der Organisation verfügen Überprüfen Sie Ihre Netzwerkverbindung Versuchen Sie, die Seite neu zu laden

- Wenden Sie sich an den Support, wenn das Problem anhält

- __CAPGO_KEEP_0__-Schlüssel-Erstellung fehlschlägt

- Abschnitt mit dem Titel „__CAPGO_KEEP_0__-Schlüssel-Erstellung fehlschlägt“

API key creation fails

Section titled “API key creation fails”Ensure you have: Kann keine neuen API-Schlüssel erstellen.

Lösungen:

- Wenn sichere Schlüssel aktiviert sind, stellen Sie sicher, dass Sie den sicheren Schlüssel-Generationsprozess verwenden.

- Wenn eine Ablaufzeit erforderlich ist, legen Sie eine Ablaufzeit innerhalb des zulässigen Zeitraums fest.

- Überprüfen Sie die Einstellung für die maximale Ablaufzeit in Tagen.