API-Schlüssel

Eine Einrichtungsvoreinstellung mit den Installationsanweisungen und der vollständigen Markdown-Guideline für diesen Plugin kopieren.

API-Schlüssel werden auf Organisationsebene mit rollenbasierten Zugriffssteuerungen (RBAC) verwaltet. Jeder Schlüssel kann einer Organisationsebene eine Rolle zugewiesen und optional pro Anwendung eine Rolle, was Ihnen eine fein abgestufte Kontrolle über das, was jeder Schlüssel zugreifen kann, gibt.

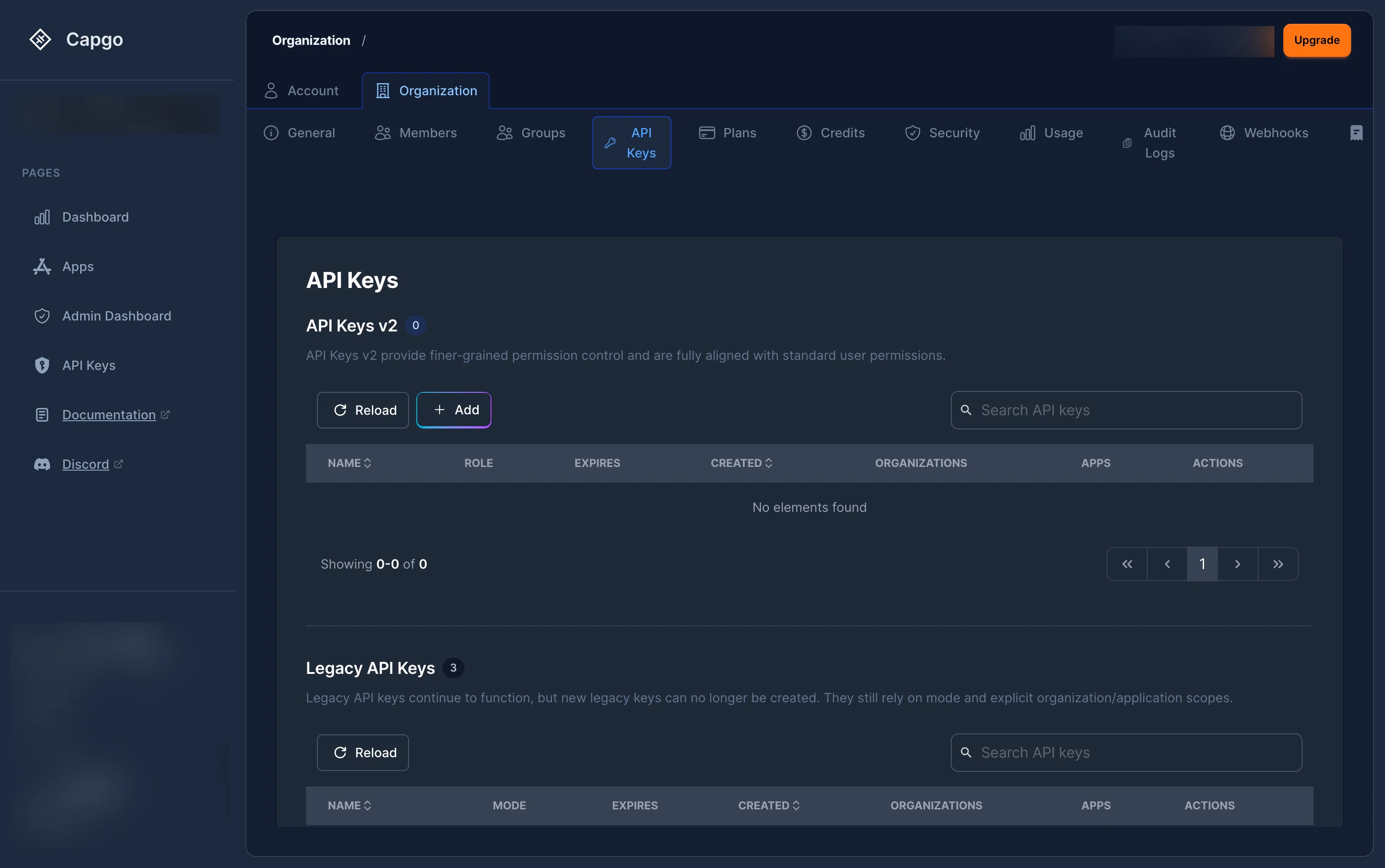

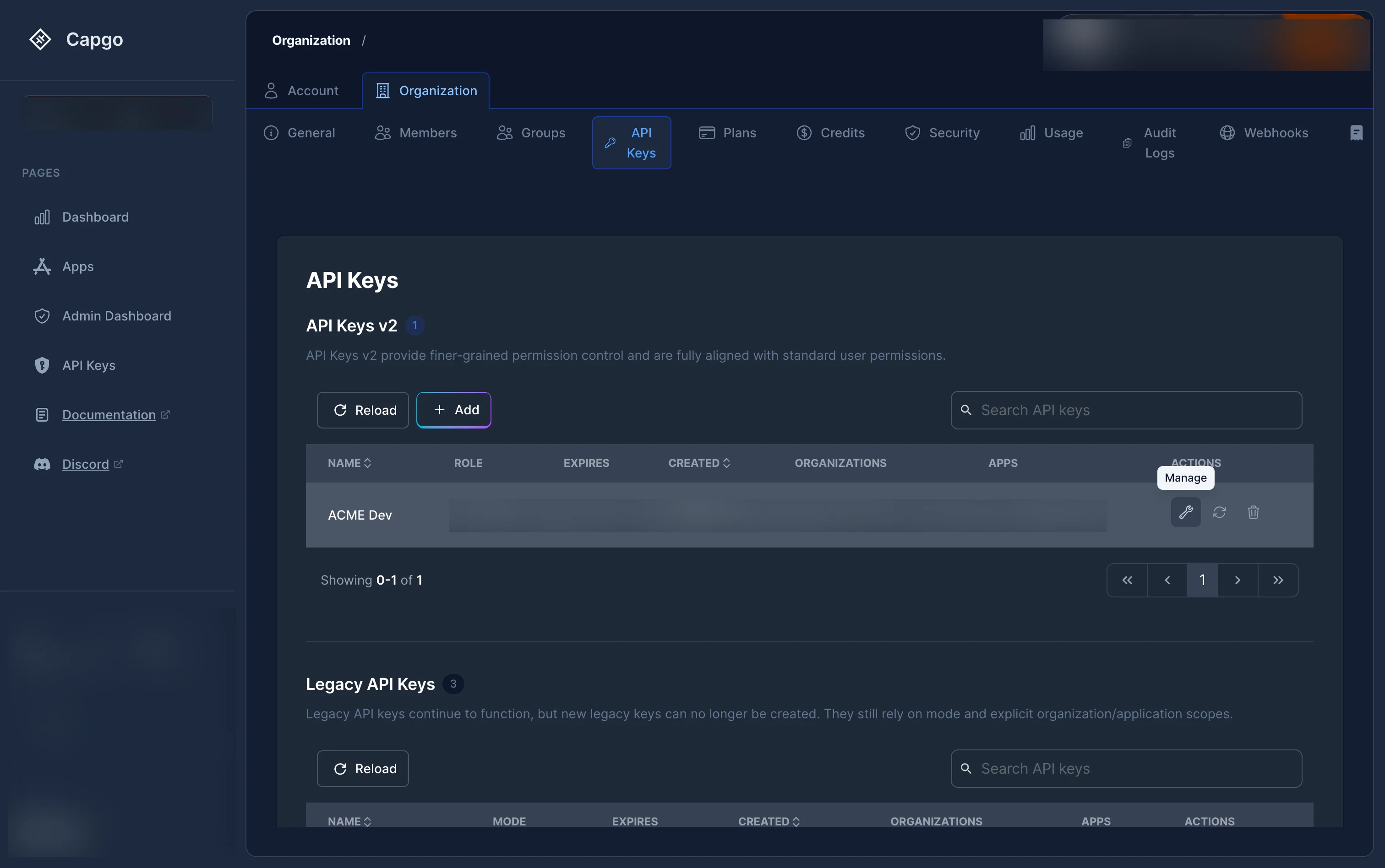

Wo werden API-Schlüssel verwaltet?

Abschnitt mit dem Titel „Wo werden API-Schlüssel verwaltet?“Navigieren Sie zu Einstellungen > Organisation > API-Schlüssel in console.capgo.app/settings/organization/api-keys.

Die Seite zeigt zwei Abschnitte:

- RBAC-Schlüssel — Schlüssel mit zugewiesenen Rollen (empfohlen). Diese Schlüssel verwenden das neue rollenbasierte Berechtigungssystem.

- Legacy-Schlüssel — Ältere Schlüssel, die das einfache Modus-basierte System (

read,upload,write,all) ohne Rollenzuweisungen verwenden.

Wie erstelle ich einen neuen API Schlüssel?

Abschnitt mit dem Titel „Wie erstelle ich einen neuen API Schlüssel?“-

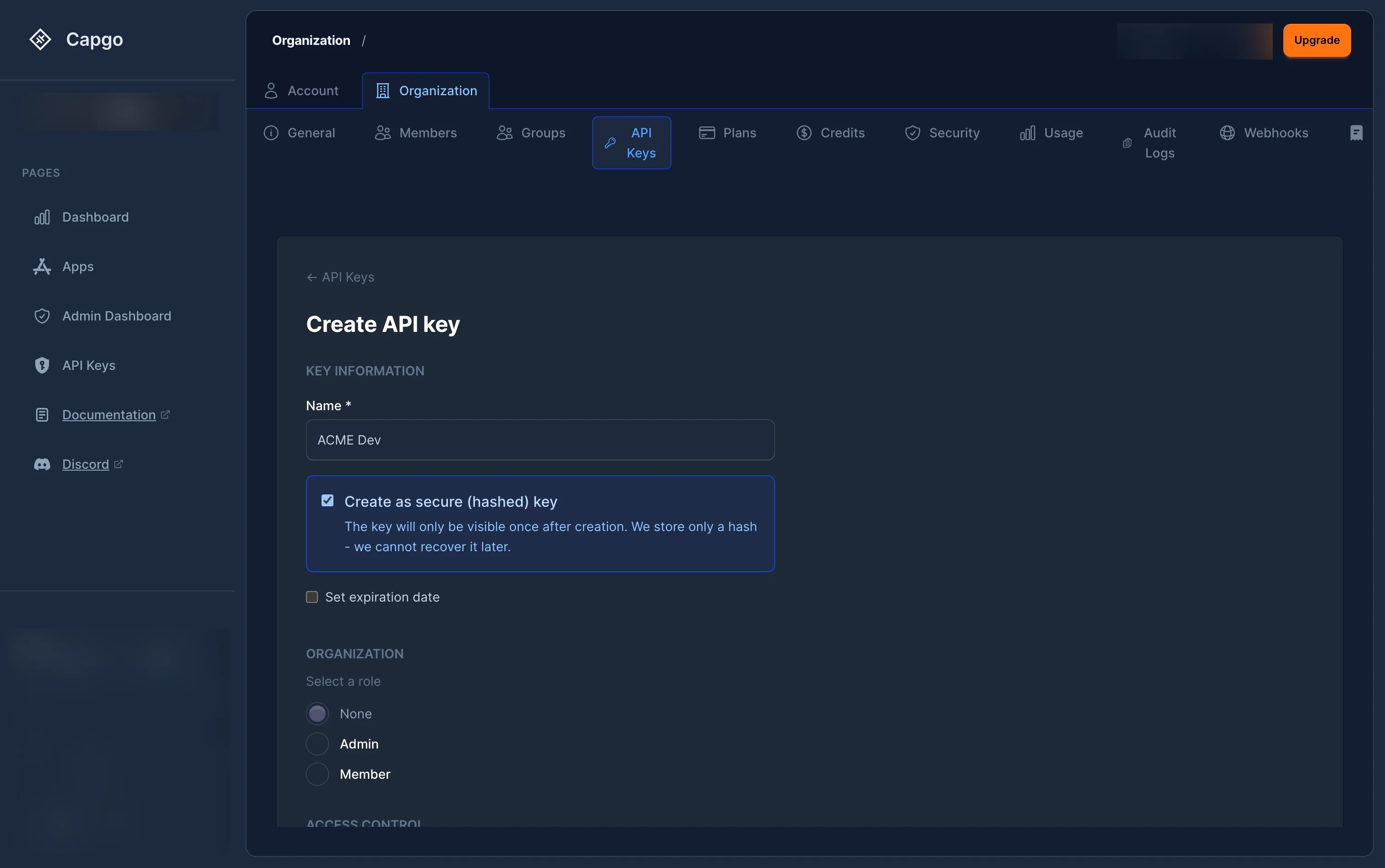

Klicken Sie auf den ”+” Knopf oben in der RBAC-Schlüssel-Tabelle.

-

Füllen Sie das Formular aus. Wichtige Informationen:

- Name (erforderlich) — Eine beschreibende Bezeichnung für die Taste (z. B. „CI/CD Deploy“, „Monitoring Read-Only“).

- Sichere Taste erstellen (optional) — Wenn ausgewählt, wird die Taste serverseitig gehasht. Die plain-text Taste wird nur einmal angezeigt. Die Taste wird nur einmal angezeigt. Sie werden diese Taste nicht später wiederherstellen können.

- Ablaufdatum setzen (optional) — Wählen Sie ein Datum, nach dem die Taste nicht mehr funktioniert. Einige Organisationen erzwingen eine obligatorische Ablaufzeit durch Richtlinie.

-

Wählen Sie ein Organisationsrolle — Dies definiert die Grundrechte der Schlüssel für die gesamte Organisation. Verfügbare Rollen (abhängig von Ihrem eigenen Rollenlevel):

- None — Keine Organisationsebene Zugriff; der Schlüssel hat nur Zugriff auf einzeln zugewiesene Apps.

- Mitglied — Grundlegende Leserechte für die Organisation.

- Administrator — Vollständiger administrativer Zugriff auf die Organisation (erbt Zugriff auf alle Apps).

-

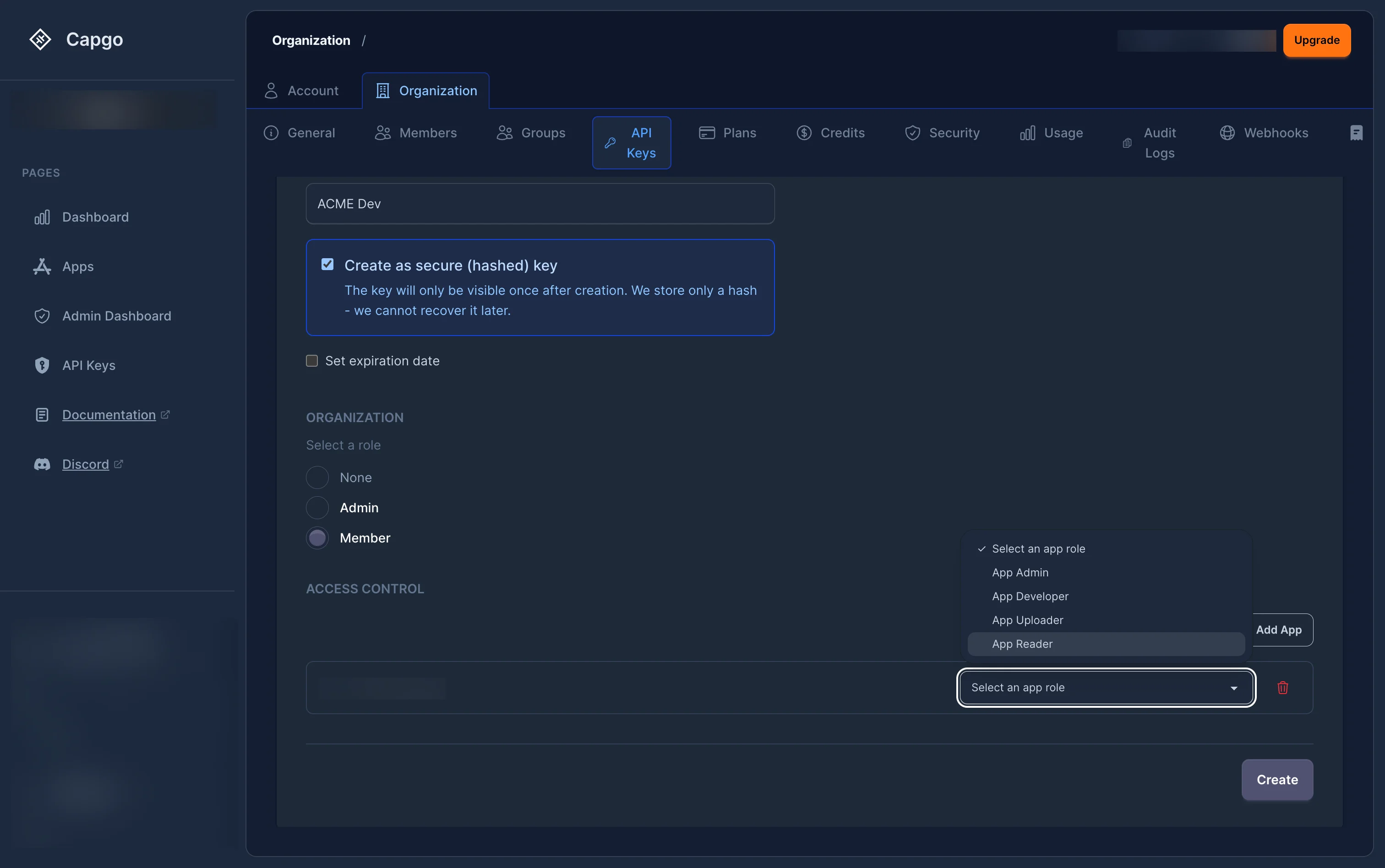

Wenn die ausgewählte Organisationenrolle nicht Administrator ist, können Sie Anwendungsspezifischen Zugriff:

- Klicken ”+ Add App” um die Appauswahl zu öffnen.

- Wählen Sie eine oder mehrere Apps aus und zuweisen Sie dann eine Rolle zu jeder:

- App-Leser — Nur-Lese-Zugriff auf die App.

- App-Herausgeber — Neuere Pakete hochladen können.

- App-Entwickler — Die App-Konfiguration und -Deployments verwalten können.

- App-Administrator — Vollzugriff auf die App.

-

Klicken Sie “Erstellen”.

-

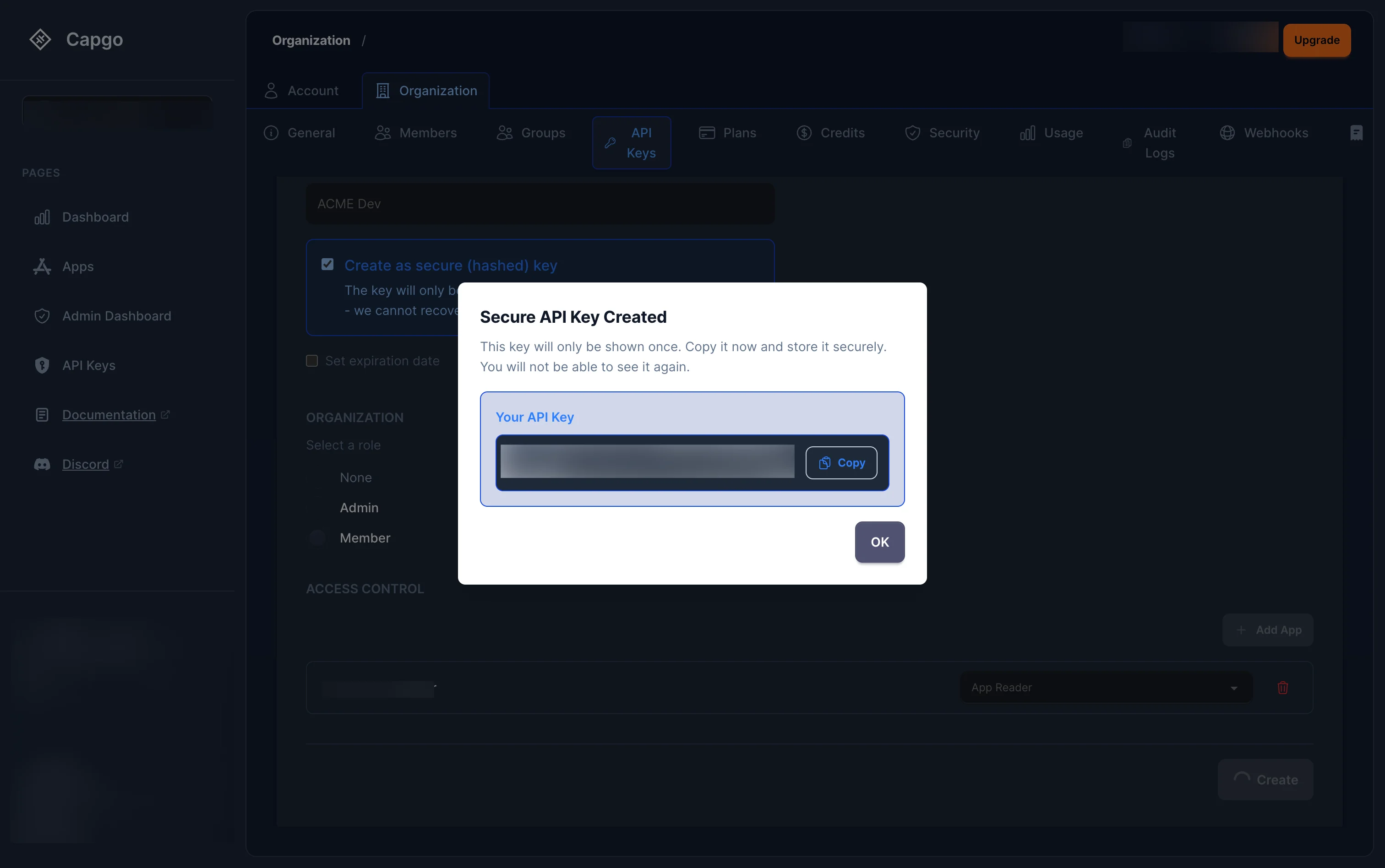

Wenn Sie ‘Sicheren Schlüssel erstellen’ überprüft haben, wird ein Modalfenster mit dem Klartextschlüssel angezeigt. Kopieren Sie ihn sofort — er kann nicht nach dem Schließen des Modalfensters wiederhergestellt werden.

Wie man einen API-Schlüssel verwaltet (bearbeitet)?

Abschnitt mit dem Titel ‘Wie man einen API-Schlüssel verwaltet (bearbeitet)?’Klicken Sie auf den Zahnradschloss-Icon ‘(Verwalten)’ auf jedem RBAC-Schlüssel in der Liste. Dies öffnet die Schlüsseldetailseite, auf der Sie Folgendes tun können:

- Den Schlüssel namen ändern.

- Den Schlüssel Organisationsrolle.

- Hinzufügen, entfernen oder ändern Rollen pro Anwendung.

Klicken Sie “Änderungen speichern” Wenn Sie fertig sind.

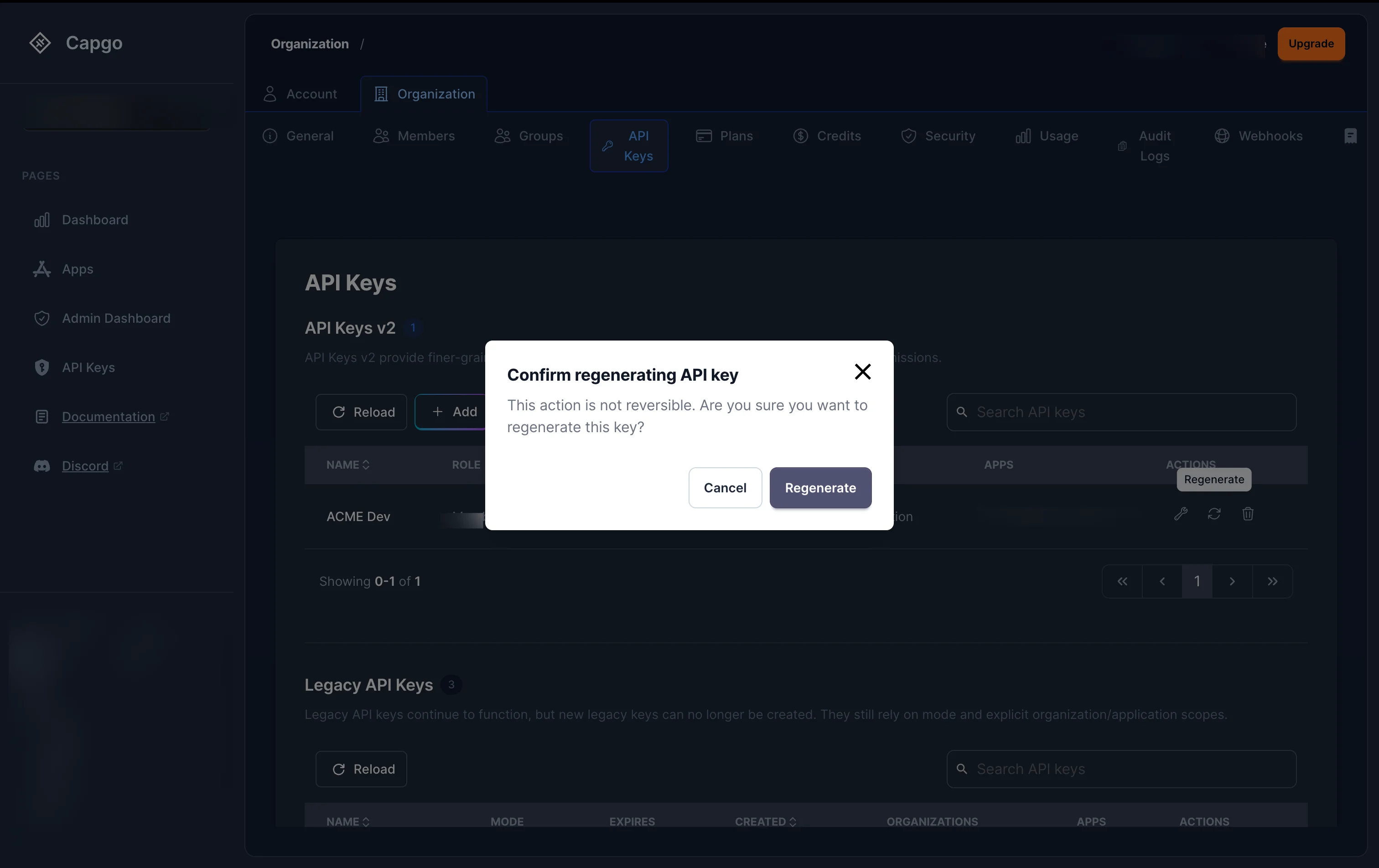

Wie kann ich einen API-Schlüssel neu generieren?

Abschnitt: Wie kann ich einen API-Schlüssel neu generieren?Um die geheime Werte eines API-Schlüssels zu regenerieren, klicken Sie auf das aktualisieren Icon Regenerieren (Regenerate) auf jeder Schlüssel in der Liste.

Ein Bestätigungsdialog erscheint. Nach Bestätigung:

- Für sichere (gehashte) Schlüssel: Ein neuer Textschlüssel wird generiert und einmal in einem Modalfenster angezeigt. Kopieren Sie ihn sofort.

- Für Textschlüssel: Der Schlüsselwert wird serverseitig neu generiert.

Jede Integration mit dem alten Schlüsselwert funktioniert sofort nicht mehr.

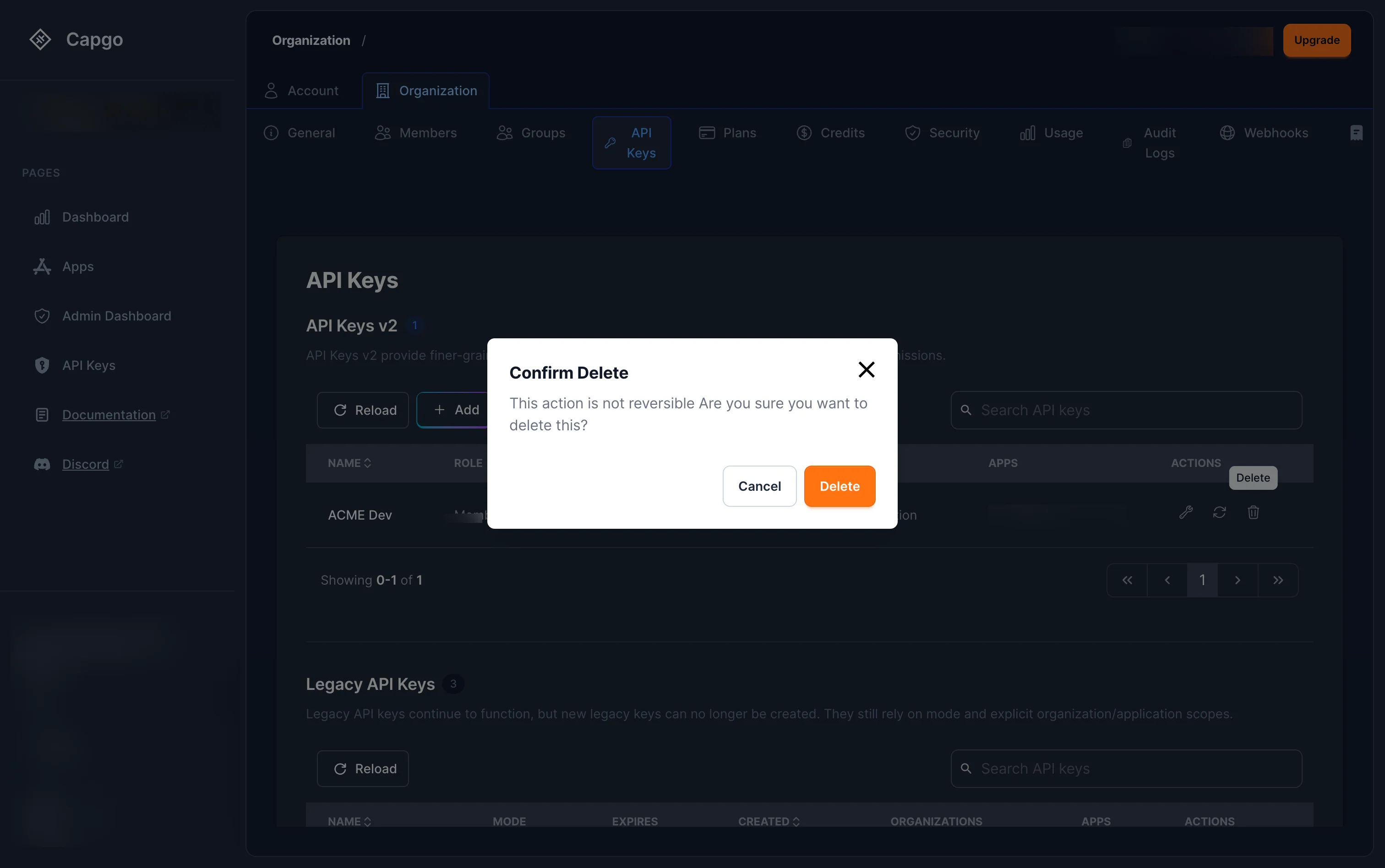

Wie kann man einen API-Schlüssel löschen?

Überschrift: Wie kann man einen API-Schlüssel löschen?Klicken Sie auf Papierkorb-Symbol (Löschen) auf jeder Taste in der Liste. Bestätigen Sie die Löschung im Dialog.

Die Taste wird sofort ungültig — jede Anfrage mit ihr wird fehlschlagen.

Veraltete Tasten

Abschnitt mit dem Titel „Veraltete Tasten“Wenn Sie Tasten in der Veraltete Tasten Sektion (Tasten ohne Rollenzuweisungen) sehen, verwenden diese das ältere Modus-basierte Berechtigungssystem (read, upload, write, all). Sie funktionieren noch, nutzen aber nicht die Vorteile des RBAC-fine-granularen Berechtigungssystems.

Veraltete Tasten können regeneriert und gelöscht werden, aber nicht bearbeitet werden, um RBAC-Rollen hinzuzufügen. Wir empfehlen, neue RBAC-Tasten zu erstellen und veraltete Tasten zu löschen, wenn möglich.

Wenn Sie veraltete Tasten direkt verwalten müssen, können Sie sie immer noch unter console.capgo.app/dashboard/apikeysDiese Seite wird in einer zukünftigen Aktualisierung entfernt.

Weitermachen von API Schlüsseln

Abschnitt mit dem Titel “Weitermachen von API Schlüsseln”Wenn Sie "__CAPGO_KEEP_0__ Keys" verwenden, um das Dashboard und __CAPGO_KEEP_0__-Operationen zu planen, verbinden Sie es mit API Übersicht Für die Implementierungsdetails in API Übersicht, API Overview for the implementation detail in API Overview, __CAPGO_KEEP_0__ Schlüsseln __CAPGO_KEEP_0__ Keys ist erforderlich, um __CAPGO_KEEP_0__ zu verwenden. Wenn Sie API verwenden, um das Dashboard und API-Operationen zu planen, verbinden Sie es mit API Übersicht. für die Implementierungsdetails in API Schlüsseln Geräte für die Implementierungsdetails in Geräten, und Bündel für die Implementierungsdetails in Bündeln.