Sécurité de l'organisation

Copiez un prompt de configuration avec les étapes d'installation et le guide Markdown complet pour ce plugin.

Capgo fournit des contrôles de sécurité complets qui permettent aux administrateurs d'organisation de faire respecter les politiques de sécurité chez tous les membres. Ces fonctionnalités vous aident à respecter les exigences de conformité, à protéger les données sensibles et à maintenir une posture de sécurité solide.

Vue d'ensemble

Section intitulée « Vue d'ensemble »Les paramètres de sécurité de l'organisation permettent aux super administrateurs de configurer :

- L'authentification à deux facteurs (2FA) - Exigez que tous les membres activent la 2FA

- Politique de mot de passe - Définissez les exigences de complexité du mot de passe

- API Clé de sécurité - Exigez des clés API sécurisées et des politiques d'expiration

- SSO (seulement entreprise) - SSO SAML 2.0 pour votre domaine. Disponible sur le plan Enterprise. Voir Guide de configuration SSO.

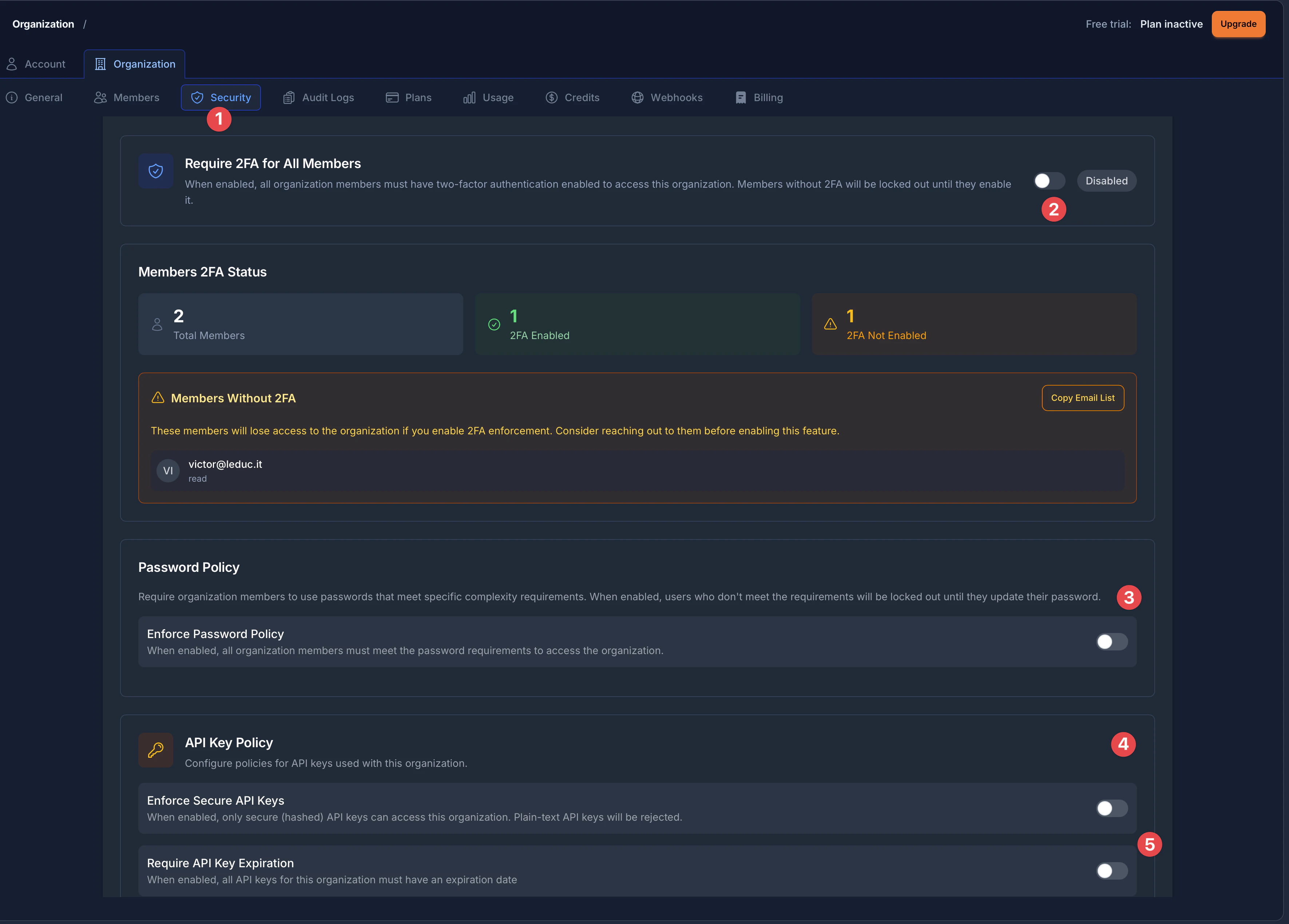

La page de sécurité est organisée en sections étiquetées clairement :

- Onglet Sécurité - Accédez à tous les paramètres de sécurité à partir du volet des paramètres de l'organisation

- Exigences de 2FA - Affichage de la mise à jour et du statut pour les exigences d'authentification à deux facteurs

- Politique de mot de passe - Configure les règles de complexité de mot de passe pour les membres de l'organisation

- API Politique de clé - Paramètres pour les clés API sécurisées et les exigences de durée de validité

- API Durée de validité de la clé - Contrôlez si les clés API doivent avoir des dates de durée de validité

Accéder aux Paramètres de Sécurité

Section intitulée “Accéder aux Paramètres de Sécurité”- Naviguez vers vos paramètres d'organisation en cliquant sur Paramètres dans la barre latérale

- Cliquez sur l'onglet Organisation en haut de la page des paramètres

- Sélectionnez l'onglet Sécurité dans la barre de navigation d'organisation (mis en surbrillance avec un icône de bouclier)

Application de l'authentification à deux facteurs (2FA)

Section intitulée « Application de l'authentification à deux facteurs (2FA) »L'application de l'authentification à deux facteurs (2FA) oblige tous les membres de l'organisation à avoir l'authentification à deux facteurs activée sur leurs comptes. Cela ajoute un niveau critique de sécurité en exigeant à la fois un mot de passe et une vérification code.

Ce qui se passe lorsque la 2FA est activée

Section intitulée « Ce qui se passe lorsque la 2FA est activée »- Les membres sans 2FA sont immédiatement bloqués de l'accès aux applications de l'organisation

- À la fois le tableau de bord web et CLI appliquent cette exigence

- Les nouveaux membres doivent activer la 2FA avant de pouvoir accéder aux ressources de l'organisation

- Le système suit en temps réel les membres qui ont activé la 2FA

Comprendre le panneau d'état 2FA

Section intitulée « Comprendre le panneau d'état 2FA »La page Sécurité affiche un tableau de bord complet État 2FA des membres panneau qui affiche :

- Membres totaux - Le nombre total de membres de votre organisation

- 2FA activé (indicateur vert) - Membres qui ont réussi à activer la deuxième factor d'authentification

- 2FA non activé (indicateur d'avertissement orange) - Membres qui doivent encore configurer le 2FA

Lorsque les membres n'ont pas activé le 2FA, ils apparaissent dans un Membres sans 2FA boîte d'avertissement. Cette boîte affiche :

- Chaque adresse e-mail du membre et leur rôle dans l'organisation

- A Copier Liste d'Emails bouton pour copier rapidement toutes les adresses email affectées pour la communication

Activer la mise en œuvre de la 2FA

Section intitulée “Activer la mise en œuvre de la 2FA”- Naviguer vers Paramètres de l'organisation > Sécurité

- Localiser le Exiger la 2FA pour tous les membres section en haut de la page

- Vérifier le État 2FA des Membres tableau pour voir lesquels membres seront affectés

- Si des membres n'ont pas la 2FA, utilisez le bouton Copier la liste des e-mails pour les avertir avant de permettre l'activation

- Basculer le commutateur à côté de Exiger la 2FA pour tous les membres pour activer la mise en œuvre

- Le commutateur affichera Désactivé ou Activé l'état sur le côté droit

CLI Support for 2FA Enforcement

Section intitulée « CLI Support for 2FA Enforcement »Vous pouvez également gérer la mise en œuvre de la 2FA via le CLI:

# Enable 2FA enforcementnpx @capgo/cli organization set YOUR_ORG_ID --enforce-2fa

# Disable 2FA enforcementnpx @capgo/cli organization set YOUR_ORG_ID --no-enforce-2fa

# Check member 2FA statusnpx @capgo/cli organization members YOUR_ORG_IDPour plus d'informations sur la mise en œuvre de la 2FA, consultez le guide de la 2FA Guide de la 2FA.

Politique de mot de passe

Section intitulée « Politique de mot de passe »Les politiques de mot de passe vous permettent de mettre en œuvre des exigences de complexité de mot de passe pour tous les membres de l'organisation. Lorsqu'un membre ne répond pas aux exigences de la politique, il doit mettre à jour son mot de passe avant d'accéder aux ressources de l'organisation.

La section Politique de mot de passe (marquée de l'indicateur 3 dans l'image de vue d'ensemble) fournit un simple commutateur pour mettre en œuvre les exigences de mot de passe dans toute votre organisation.

Comment fonctionne la Politique de mot de passe

Section intitulée « Comment fonctionne la Politique de mot de passe »Lorsque vous activez la politique de mot de passe :

- Tous les membres de l'organisation doivent répondre aux exigences de complexité de mot de passe

- Les utilisateurs qui ne répondent pas aux exigences seront bloqués jusqu'à ce qu'ils mettent à jour leur mot de passe

- La politique s'applique à tous les membres, quel que soit leur rôle

Activer la politique de mot de passe

Section intitulée « Activer la politique de mot de passe »- Allez à Paramètres de l'organisation > Sécurité

- Faites défiler vers le bas pour trouver le Section de la politique de mot de passe Lisez la description : « Exigez que les membres de l'organisation utilisent des mots de passe répondant à des exigences de complexité spécifiques »

- Basculer le

- Activer la politique de mot de passe commutateur pour l'activer Paramètres de l'organisation > Sécurité > Politique de mot de passe

- La description du bouton de commutateur indique : « Lorsque ce paramètre est activé, tous les membres de l'organisation doivent respecter les exigences de mot de passe pour accéder à l'organisation »

Exigences de mot de passe disponibles

Section intitulée « Exigences de mot de passe disponibles »| Paramètre | Description | Plage |

|---|---|---|

| Longueur minimale | Nombre minimum de caractères requis | 6-128 caractères |

| Exiger des majuscules | Le mot de passe doit contenir au moins une lettre majuscule (A-Z) | Allumé/Eteint |

| Requière un nombre | Le mot de passe doit contenir au moins un chiffre (0-9) | Allumé/Eteint |

| Requière un caractère spécial | Le mot de passe doit contenir au moins un caractère spécial (!@#$%^&* , etc.) | Allumé/Eteint |

Suivi de la conformité des membres

Lorsqu'une politique de mot de passe est active, vous pouvez suivre la conformité :Membres totaux

- Nombre de membres dans votre organisationConformes

- Compliant: Membres dont les mots de passe répondent aux exigences de la politique

- Non-Conformes: Membres qui doivent mettre à jour leurs mots de passe

Les membres non conformes sont listés avec leurs adresses e-mail. Vous pouvez copier la liste des e-mails pour les informer de la politique et des changements de mots de passe requis.

Meilleures Pratiques pour les Politiques de Mot de Passe

Section intitulée “Meilleures Pratiques pour les Politiques de Mot de Passe”- Commencez par des exigences raisonnables: Un minimum de 10-12 caractères avec des majuscules et des chiffres fournit une bonne sécurité sans être trop restrictif

- Communiquez les changements: Avertissez votre équipe avant de permettre de nouveaux exigences de mot de passe

- Permettre un temps de transition: Donnez aux membres du temps pour mettre à jour leurs mots de passe

- Considérer les gestionnaires de mots de passe: Conseillez aux membres de l'équipe d'utiliser des gestionnaires de mots de passe pour générer et stocker des mots de passe forts

API Clés de sécurité

Section intitulée « API Clés de sécurité »Capgo provides two security controls for API keys: enforcing secure (hashed) API keys and requiring expiration dates. The API Key Policy section (marked with indicator 4 dans l'image de vue d'ensemble) est identifiée par un icône de clé.

Exiger des clés de API sécurisées

Section intitulée « Exiger des clés de API sécurisées »La première option de la section de la politique de clés API est Enforce des clés de sécurité APIQuand elle est activée, cette configuration oblige toutes les clés API de votre organisation à être créées à l'aide du format sécurisé/haché.

Les clés API hachées sont plus sécurisées car :

- La valeur clé réelle n'est jamais stockée sur nos serveurs

- Seul vous (et vos systèmes) avez accès à la clé complète

- Même si notre base de données était compromise, vos clés ne pourraient pas être utilisées

La description du bouton d'alternance indique : « Lorsqu'elle est activée, seules les clés de sécurité (hachées) API peuvent accéder à cette organisation. Les clés de texte non hachées API seront rejetées. »

Activation des clés de sécurité API

Section intitulée « Activation des clés de sécurité API »- Allez à Paramètres de l'organisation > Sécurité

- Faites défiler jusqu'à trouver la API Politique de clé section (recherchez l'icône de la clé)

- Localisez la Appliquer les clés sécurisées API bouton bascule

- Basculez le commutateur pour activer l'application des clés sécurisées API

- Les clés existantes ne sont pas affectées ; la politique s'applique à la création de nouvelles clés

API Politique d'expiration de clé

Section intitulée « API Politique d'expiration de clé »La deuxième option (indiquée par l'indicateur 5 dans l'image de résumé) Exiger la clé API d'expirationVous pouvez exiger que toutes les clés API aient une date d'expiration, limitant leur période de validité.

Cette est une bonne pratique de sécurité qui :

- Limite la fenêtre d'exposition si une clé est compromise

- Assure une rotation régulière des clés

- Aide à satisfaire les exigences de conformité pour la gestion des informations d'identification

La description du commutateur indique : « Lorsque ce paramètre est activé, toutes les clés API de cette organisation doivent avoir une date d'expiration »

Configuration de la politique d'expiration

Section intitulée « Configuration de la politique d'expiration »- Allez à Paramètres de l'organisation > Sécurité

- Trouvez le API Clé de politique section

- Localisez la Exiger la clé d'expiration API Basculer (ci-dessous, exiger des clés sécurisées API)

- Basculer le commutateur pour activer l'exigence de durée de validité

- Une fois activé, définissez la Durée maximale de validité (1-365 jours) Cela limite la durée à laquelle les dates de validité peuvent être fixées

- Cette limite empêche les dates de validité d'être fixées trop loin dans le futur

- Exemple : Définir 90 jours signifie que les clés peuvent expirer au plus 90 jours après leur création

Politiques de clés API recommandées

Section intitulée « Politiques de clés API recommandées »| Utilisation | Clés sécurisées | Expiration | Jours Max |

|---|---|---|---|

| Développement | Recommandé | Facultatif | 30-90 |

| Files de pipelines CI/CD | Obligatoire | Obligatoire | 90-180 |

| Production | Obligatoire | Obligatoire | 30-90 |

| Entreprise/Conformité | Obligatoire | Requis | 30-60 |

Conformité et Contrôle

Section intitulée “Conformité et Contrôle”Les fonctionnalités de sécurité de l'organisation vous aident à satisfaire diverses exigences de conformité :

| Norme | Fonctionnalités pertinentes |

|---|---|

| SOC 2 | Application de la mise en œuvre de la 2FA, des politiques de mot de passe, API contrôles de clés |

| ISO 27001 | Toutes les fonctionnalités de sécurité aident à démontrer le contrôle d'accès |

| HIPAA | Authentification et gestion d'accès solides |

| Règlement Général sur la Protection des Données | Protection des données par contrôle d'accès |

| PCI DSS | Authentification à deux facteurs, mots de passe forts |

État de conformité en temps réel

Section intitulée “État de conformité en temps réel”Le tableau de bord de sécurité fournit une visibilité en temps réel sur :

- Nombre de membres avec 2FA activé

- Conformité de la politique de mot de passe au sein de votre organisation

- API adoption de la sécurité clé

Utilisez la fonctionnalité « Copier la liste d'e-mails » pour exporter facilement les listes de membres non conformes pour une communication ciblée.

« Accès refusé : politique de sécurité non respectée »

Section intitulée « Accès refusé : politique de sécurité non respectée »Problème: Un membre ne peut pas accéder à l'organisation.

Solutions:

- Vérifiez si la 2FA est activée - le membre doit activer la 2FA

- Vérifiez si la politique de mot de passe est active - le membre doit mettre à jour son mot de passe

- Vérifiez le statut de conformité du membre dans le tableau de bord de la sécurité

Impossible d'activer les fonctionnalités de sécurité

Section intitulée « Impossible d'activer les fonctionnalités de sécurité »ProblèmeLes boutons de sécurité sont désactivés ou ne répondent pas.

Solutions:

- Vérifiez que vous avez le rôle de super_admin dans l'organisation Vérifiez votre connexion réseau Essayez de rafraîchir la page

- Contactez le support si le problème persiste

- __CAPGO_KEEP_0__ key creation fails

- Problème : la création de la clé __CAPGO_KEEP_0__ a échoué

API key creation fails

Section titled “API key creation fails”Problème: Impossible de créer de nouvelles API clés.

Solutions:

- Si les clés sécurisées sont obligatoires, assurez-vous d'utiliser la flèche de création de clés sécurisées

- Si une expiration est requise, définissez une date d'expiration dans la plage autorisée

- Vérifiez la mise en œuvre de la durée maximale d'expiration